Lubimy czytać Wasze historie. Ich lektura jest dla nas bardzo pouczająca. I mimo że przeczytaliśmy ich naprawdę sporo, to ciągle potraficie nas zaskakiwać i pokazywać, że rzeczywistość wyprzedza naszą wyobraźnię. Tak było także i tym razem.

Gdy opisujemy ataki na polskich internautów, często krótko po publikacji zgłasza się do nas kilka osób z informacją, że też padli ofiarami podobnego lub identycznego oszustwa. Nie inaczej było po naszym artykule o atakach podszywających się pod markę Dotpay.

„Trochę to było podejrzane”

Napisała do nas Czytelniczka. Pierwszego emaila cytujemy poniżej w całości. Zanim jednak skomentujecie artykuł, przeczytajcie go do końca.

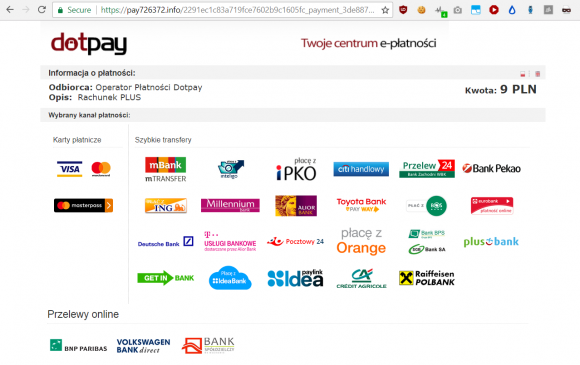

Po lekturze tej wiadomości kilka razy przecieraliśmy oczy i szczypaliśmy się w ramię, by upewnić się, że ta wiadomość się nam nie przyśniła i dobrze ją przeczytaliśmy. Niestety jak widzicie treść wiadomości nie pozostawiała wiele wątpliwości. Czytelniczka była ofiarą jednego ze znanych scenariuszy ataku. Oszust wystawia atrakcyjną ofertę w serwisie OLX, ofiara chce skorzystać, kontaktuje się z oszustem i następnie otrzymuje link do „opłacenia kuriera”, gdzie przestępca, identycznie jak w innym oszustwie, próbuje wyłudzić dane do logowania do banku oraz kod zatwierdzający zdefiniowanie przelewu zaufanego dzięki fałszywej stronie Dotpay.

„Przy próbie otwarcia włączyły się zabezpieczenia antywirusowe”

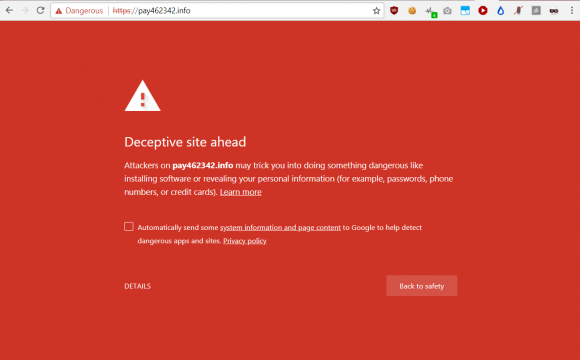

Tu następuje kulminacja opowieści. Ofiara klika w linka i system antywirusowy lub przeglądarka sygnalizują, że strona, na którą próbuje wejść, jest niebezpieczna. Taki alert mógł wyglądać na przykład tak:

Nie mogąc pokonać przeszkody (dobrze zaprojektowany mechanizm bezpieczeństwa, który nawet w miarę zdeterminowanemu klientowi nie pozwala zrobić sobie krzywdy), ofiara postanowiła zalogować się z drugiego komputera, gdzie nie miała systemu antywirusowego. Jak sama mówi „trochę to było podejrzane” albo udało się i strona „Dotpay” się wyświetliła. Horror zatem trwa dalej. Ofiara podjęła próbę realizacji „przelewu”, oddając przestępcom prawdopodobnie dane uwierzytelniające do rachunku, a być może także kod jednorazowy. Nie podjęła żadnych dalszych działań. Gdy jakiś czas później próbowała zalogować się na konto, okazało się, że jej hasło nie działa. Tym też nieszczególnie się stresowała, ponieważ z konta męża mogła zweryfikować sytuację na swoim rachunku i nie zauważyła by środki z konta zniknęły.

„Zawsze wszystko dokładnie sprawdzam”

Poradziliśmy Czytelniczce jak najszybszy kontakt z bankiem i zapytaliśmy, czy możemy podzielić się z Wami jej historią. Odpowiedziała:

Gdy dążyliśmy do wyjasnienia dalszych okoliczności zdarzenia dowiedzieliśmy się, że:

Wygląda zatem na to, że zbieg okoliczności (inna metoda uwierzytelnienia) mógł szczęśliwie utrudnić zadanie złodziejowi. Zapytaliśmy, jak wyglądała reakcja banku i usłyszeliśmy, że:

Najwyraźniej Czytelniczka udała się do oddziału, gdzie udzielono jej jedynie pomocy w odblokowaniu konta i nikt nie był zainteresowany analizą historii kradzieży. Trzeba jednak oddać honor bankowi, który konto Czytelniczki zablokował – i to prawdopodobnie mogło także przyczynić się do uratowania jej środków na rachunku.

Co robić z takimi ludźmi?

Długo myśleliśmy nad tą sprawą. Nie da się ukryć, że ofiara maksymalnie ułatwiła zadanie przestępcy:

- zignorowała wyraźne sygnały oszustwa (brak możliwości odbioru osobistego, unikanie zwykłego przelewu)

- zignorowała ostrzeżenie przeglądarki / antywirusa (!!!)

- zignorowała incydent i zgłosiła go dopiero gdy okazało się, że ma zablokowane konto w banku.

Czy to znaczy, że jest sama sobie winna? Tak. Czy to znaczy, że powinniśmy pozwalać na to, by została okradziona? Zdecydowanie nie. Pozwalając osobom zachowującym się tak jak w powyższym przykładzie na bycie ofiarami przestępstwa napędzamy zyski złodziei i motywujemy ich do dalszych wysiłków w dokonywaniu kolejnych oszustw. Jeśli faktycznie mamy dążyć do poprawy bezpieczeństwa transakcji finansowych w sieci, to musimy walczyć o bezpieczeństwo każdego użytkownika – nawet tego, który bardzo chce zrobić sobie krzywdę.

Nie wiemy, czy w tym scenariuszu ostatecznie o wyniku ataku zadecydował przypadek (inna metoda uwierzytelnienia), niekompetencja atakującego (być może popełnił jakiś błąd) czy interwencja banku (prawdopodobna ze względu na zablokowany rachunek). Wiemy, że mechanizmy bezpieczeństwa zadziałały. Komputer nie chciał pozwolić na wejście na stronę oszusta, a bank konto zablokował. Powyższy przykład pokazuje, że musimy rozwijać takie mechanizmy bezpieczeństwa, których klient, nawet mimo nieświadomie złych intencji, nie będzie w stanie sam ominąć. Wiele pracy jeszcze przed nami.

Jedno z rozwiązań

Oprócz opisywania takich incydentów na stronie, przekazujemy także wiedzę o tym, jak wyglądają ataki, na spotkaniach z pracownikami firm w całej Polsce. Często dopiero demonstracja ataku na ekranie przemawia do wyobraźni potencjalnych przyszłych ofiar. Zrób prezent sobie, swojej firmie i pracownikom i zaproś nas na wykład – przyjedziemy, opowiemy, nauczymy i ostrzeżemy.

Komentarze

Książkowa historia kiedy użytkownik próbuje obejść wszystkie zabezpieczenia jakie ma by dać się okraść. To samo jest z reklamami i programami je blokującymi.

Ludzie korzystają z AdBlocków, ale wyłączają je gdy jakaś treść się nie wyświetla, naiwnie myśląc, że tam się kryje tylko bezpieczna reklama.

Ręce opadają…

Z reklamami to nie był najlepszy przykład,

ponieważ sama reklama nie musi być zła, tak jak każdy dodatek na stronie.

Chodzi zapewne o reklamy wyswietlane na stronach oferujacych nielegalne streamy z widowisk sportowych.

Komentarz może być tylko jeden „ło matko!”

Ej, ale duże brawa za to, że kobieta podzieliła się swoją historią, zwłaszcza że ewidentnie trochę się wstydzi swojej głupoty. To jest bardzo fajne podejście ;)

Ja też czytam Wasz blog regularnie i niby powinnam być wyczulona na wszystko, a mimo to kiedyś też zrobiłam głupstwo. Weszłam na stronę, którą zresztą już kiedyś oglądałam, a tam nie wyświetlały się czcionki. Pojawiło się za to okienko komunikatu, że trzeba ściągnąć odpowiednią czcionkę. No i ja w przypływie geniuszu, kliknęłam „Ściągnij”. Zareagowałam dosłownie sekundy po kliknięciu, wyszłam z karty, otworzyłam nową i zaczęłam googlać, opisując skrótowo ten przypadek. Oczywiście dowiedziałam się, że strona była zawirusowana, że trojan. Nie wiem, jakim cudem nic się nie stało, skanowałam potem system na lewo i prawo, możliwe, że jednak to ściąganie przerwałam, zanim zassało wirusa. Ale czemu kliknęłam tę zgodę? Naprawdę zrobiłam to odruchowo, bez udziału mózgownicy, nie mogłam potem zrozumieć, dlaczego tak idiotycznie postąpiłam.

Także ja na przykład rozumiem dosyć dobrze takie zaćmienia umysłu. Trzeba się swoją głupotę dzielić z ludźmi, może komuś się tym jednak pomoże :)

Trzy plusy za ten komentarz. A atak tez opisywany u nas (https://zaufanatrzeciastrona.pl/post/uwaga-na-nowa-kampanie-the-hoeflertext-font-wasnt-found-na-polskich-stronach/), ale wiem, nie sposób wszystko spamiętać. Ja też części nie pamiętam ;)

Mi kiedyś zablokowano kartę bankową tylko dlatego że tankowałem dwa razy na tej samej stacji tego samego dnia. Niestety karty nie udało się odblokować.

Dziwi mnie, że klienta cieszy się że miała token a nie sms, bo dzięki smsom widać czego dotyczy dana transakcja i można smsa zignorować gdy okaże się, że przestępcy „w tle” robią sobie przelew, który my mamy autoryzować.

Co do blokady konta, być może przestępcy próbowali „wbić” się na wskazanie tokena które już wygasło a które wczesniej przejeli na „podstawionej” stronie dotpay. To dziwne w sumie bo znam przypadki gdzie własnie już nastapiła kradzież po podaniu wskazania tokena a następnie przestępcy specjalnie blokowali konta (wystarczy do blokady konta znać identyfikator a hasło dowolne, trzy razy i blokada) aby czas sobie płynął aż klient się zorientuje że kasy na koncie brak (procedura odblokowania trochę trwa).

To jaki to był bank? PKO BP czy Pekao SA? Zrozumieliście co ta pani napisała?

PKO BP to też spółka akcyjna.

Chodzi o literówkę „PKO bo sa” takiego banku chyba nie ma :) tez się zastanawiałem o który chodzi.

co przypomina bardzo starą historię, gdy w czasach linuksów w komputerach naukowców pewien profesor szukał na uczelni z dyskietką w ręku kogoś, kto pomoże mu uruchomić program, najwyraźniej przysłany e-mailem przez kolegę naukowca bez wyjaśnienia; na szczęście zanim znalazł kogoś z podatnym komputerem, spotkał admina…

Jej konto bylo zablokowane bo pewnie probowala sie logowac z uporem maniaja jak „haker” zminil jej haslo. Po paru blednych probach – blokada konta…

Ale to tylko moje przypuszczenia…

Niekoniecznie.

Bywa, że malware zostawia wyraźne ślady w żądaniach http. Czasem nawet witryna banku zawiera skrypty aktywnie wykrywające malware. Bywa, że połączenia od atakującego są na tyle specyficzne, by je rozpoznać. W takiej sytuacji bank może zablokować transakcję albo całkowicie zablokować możliwość logowania. Jak poprosisz infolinię o odblokowanie dowiesz się, że masz nowe niezamawiane binarki na kompie :)

Mnie też chciano oszukać na olx.

Przypadek sprawił, że nie straciłem pieniędzy.

Zgłosiłem sprawę do prokuratury i lawina urzędów ruszyła.

Teraz oszust siedzi.

Warto nie odpuszczać w takich sytuacjach.

Andrzej, nie bądź taki – podziel się historią w całości :-)

Mnie oszukano i mimo wyroku sądu oszust buja na wolności (przypadek sklepu RAM.net).

Adam proponuje zorganizować plebiscyt NetworkDarwin Awards. To będzie hit tym bardziej ze coraz więcej takich historii :)

Zdumiewające jest, że w roku [currentyear] ludzie wciaż dają się nabrać na tak banalny phishing, który wręcz bije po oczach swoją oczywistością (ludzie, czy serio można nie sprawdzać odruchowo, wręcz kompulsywnie URLa strony, którą otwieracie, zwłaszcza jeśli jest to strona uwierzytelniająca?).

Czasem wydaje mi się, że prawo do korzystania z komputerów powinno być regulowane niczym prawo do prowadzenia pojazdów mechanicznych