Wraz z wydaniem Windowsa 10 podniósł się lament, że Microsoft postanowił pozbawić użytkowników reszty prywatności. Szczególnie złą sławą cieszyła się telemetria. Istnieją jednak sposoby na ograniczenie ilości zbieranych przez firmę danych.

Zacznijmy od wyjaśnienia, czym jest ta straszna telemetria. Udostępniany przez PWN słownik języka polskiego podaje, że to „nauka zajmująca się zdalnym dokonywaniem pomiarów wielkości fizycznych i przekazywaniem na odległość wyników tych pomiarów”. Co takiego mierzy Microsoft i jakie dane przesyła na swoje serwery? Ze strony pomocy technicznej możemy się dowiedzieć, że firmę interesują tzw. dane diagnostyczne, kategoryzowane jako wymagane lub opcjonalne. Pretekstem do ich gromadzenia jest oczywiście dbałość o niezawodność i bezpieczeństwo systemu. Do danych wymaganych należą informacje na temat:

- urządzenia oraz jego ustawień, w tym lista zainstalowanych aplikacji i sterowników,

- błędów występujących w trakcie korzystania z systemu,

- przebiegu i wyników poszczególnych etapów aktualizacji.

Dane opcjonalne dotyczą:

- aktywności w zainstalowanych aplikacjach,

- kondycji urządzenia, np. poziomu naładowania baterii, szybkości działania aplikacji,

- stron internetowych odwiedzanych za pomocą przeglądarek Microsoftu,

- stanu pamięci urządzenia w momencie awarii.

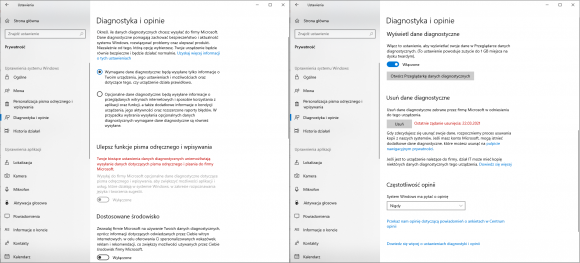

Jak można się domyślić, danych opcjonalnych nie musimy firmie przekazywać. Aby upewnić się, że tego nie robimy, otwieramy menu „Start”, znajdujemy „Ustawienia” i wybieramy „Prywatność”.

Zaglądamy do zakładki „Diagnostyka i opinie”, gdzie możemy określić, czy będziemy do Microsoftu wysyłać tylko wymagane dane diagnostyczne, czy również te opcjonalne – zalecamy wybranie oczywiście tej pierwszej opcji. Automatycznie zostanie wówczas zdezaktywowane także zbieranie i wysyłanie na firmowe serwery próbek treści wpisywanych przez nas odręcznie lub za pomocą klawiatury (Microsoft używa ich do doskonalenia takich funkcji, jak rozpoznawanie pisma ręcznego, automatyczne uzupełnianie, przewidywanie kolejnych wyrazów i korekta pisowni).

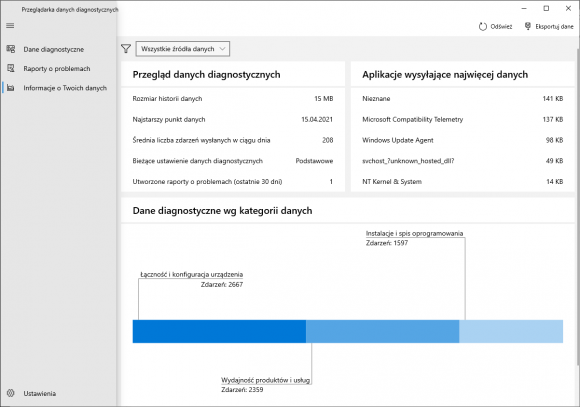

Warto też zwrócić uwagę na parametr „Dostosowane środowisko”, który pozwala na używanie naszych danych diagnostycznych do wyświetlania spersonalizowanych reklam i rekomendacji – sugerujemy wyłączenie tej opcji. Możemy zresztą szybko się pozbyć zgromadzonych przez system danych – wystarczy skorzystać z przycisku „Usuń”. Microsoft lojalnie uprzedza, że nie spowoduje to usunięcia podobnych informacji skojarzonych z naszym kontem. Aby się z nimi zapoznać i je skasować, musimy się udać na stronę https://account.microsoft.com/account/privacy. Jeśli natomiast chcielibyśmy przejrzeć dane, które system kumuluje w czasie rzeczywistym, powinniśmy zainstalować dodatkową aplikację, dostępną w Microsoft Store pod nazwą Diagnostic Data Viewer (zainteresowanym polecamy krótki poradnik).

Powstaje pytanie: czy można nie wysyłać do Microsoftu żadnych danych diagnostycznych? Kilka miesięcy temu media w alarmistycznym tonie poinformowały, że Windows Defender zaczął wykrywać i udaremniać próby zablokowania telemetrii za pomocą pliku hosts. Zanim zaczniemy odsądzać firmę od czci i wiary, ustalmy, co to za plik. Otóż jest on dostępny w każdym systemie operacyjnym (nie tylko w Windowsie), a jego zadanie sprowadza się do tłumaczenia przyjaznych nam nazw domenowych na ich numeryczne odpowiedniki, czyli adresy IP. Mając uprawnienia administratora, możemy hosts wyedytować i dodać wpisy zmuszające Microsoft do łączenia się z komputerem lokalnym przy każdej próbie wysłania danych na swoje serwery (w sieci można znaleźć trochę „gotowców” ułatwiających ten proces, zob. przykładowy plik). Według twórców Windowsa podobnej modyfikacji może dokonać także złośliwe oprogramowanie i w takim przypadku zbierane przez system informacje trafią w niepowołane ręce. Stąd decyzja o wyposażeniu firmowego antywirusa w definicję SettingsModifier:Win32/HostsFileHijack, która chroni hosts przed zmianami. Można to wprawdzie ominąć, przyjrzyjmy się jednak innym sposobom blokowania telemetrii.

Jak na dobre wyłączyć zbieranie danych telemetrycznych

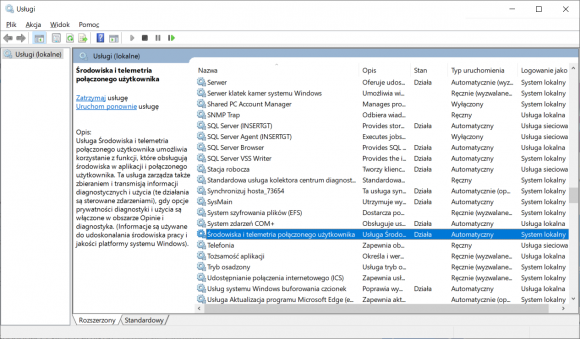

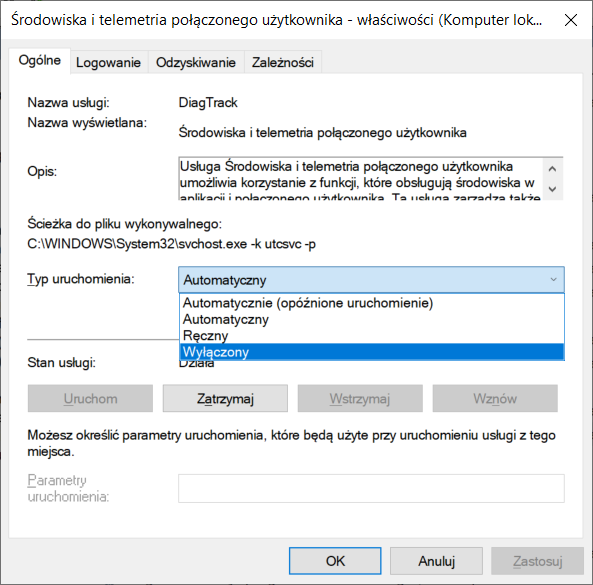

Jedną z najprostszych metod jest skorzystanie z programu „Usługi”, który znajdziemy po otwarciu menu „Start” w katalogu „Narzędzia administracyjne systemu Windows”. Po jego uruchomieniu na liście dostępnych usług powinniśmy odszukać pozycję „Środowiska i telemetria połączonego użytkownika”, a w anglojęzycznej wersji systemu „Connected User Experiences and Telemetry”.

Dwukrotne kliknięcie pozwoli na otwarcie okna właściwości wybranej usługi, gdzie musimy zmienić typ uruchomienia z automatycznego na wyłączony. Potwierdzamy wybór przyciskiem „Zastosuj” i w kolejnym kroku restartujemy system.

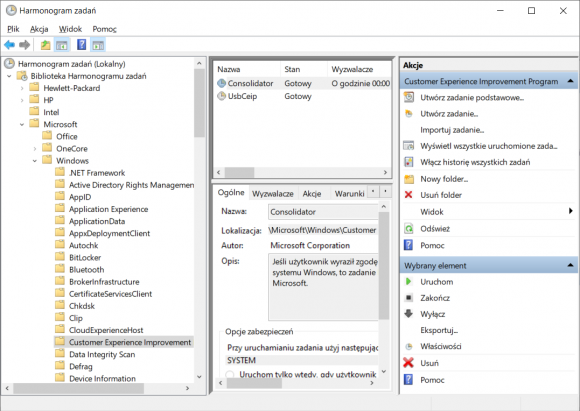

Inny (uzupełniający) sposób wyłączenia telemetrii wymaga skorzystania z „Harmonogramu zadań”, który również znajdziemy w katalogu „Narzędzia administracyjne systemu Windows”. W lewej części okna powinniśmy rozwinąć pozycję „Biblioteka Harmonogramu zadań”, gdzie wybieramy najpierw „Microsoft”, następnie „Windows”, na końcu „Customer Experience Improvement Program”. W środkowej części okna wskazujemy zadanie „Consolidator”, a wyłączamy je, klikając odpowiednią opcję w prawej części okna.

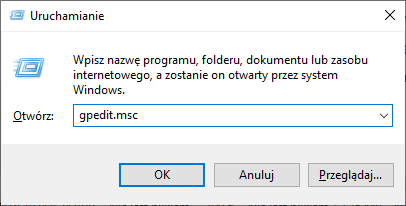

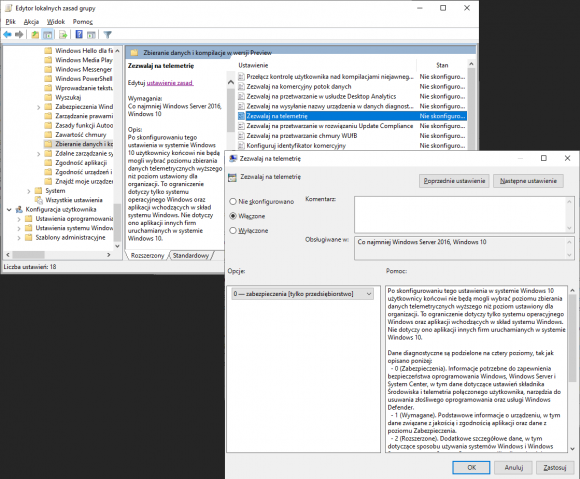

Opisane wyżej sposoby blokowania telemetrii powinny zadziałać w każdym wydaniu systemu Windows 10, kolejny nie będzie jednak dostępny w wersji Home, choć posłużymy się nim w wersji Pro, wykorzystywanej przez użytkowników indywidualnych, a także w edycjach przeznaczonych dla organizacji (Enterprise, Education itd.). Polega on na użyciu „Edytora lokalnych zasad grupy”. Aby uruchomić program, na klawiaturze wciskamy klawisz z logo Windowsa ⊞ i literę R, w nowo otwartym oknie wpisujemy gpedit.msc i klikamy „OK”.

Musimy zmienić ustawienia dwóch opcji. W lewej części okna rozwijamy pozycję „Szablony administracyjne” i wybieramy najpierw „Składniki systemu Windows”, następnie „Zbieranie danych i kompilacje w wersji Preview”. Na liście po prawej stronie znajdujemy ustawienie „Zezwalaj na telemetrię”, dwukrotnie klikamy i w nowo otwartym oknie albo w ogóle wyłączamy tę opcję, albo zmieniamy poziom na 0, co spowoduje, że do Microsoftu nie będą wysyłane żadne dane diagnostyczne. Zatwierdzamy zmianę, klikając w przycisk „OK”.

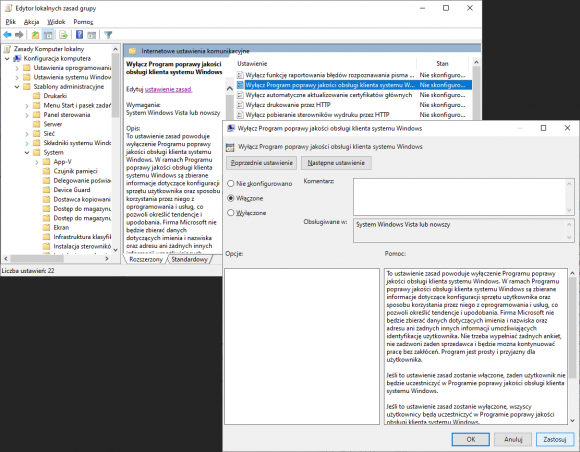

W kolejnym kroku po rozwinięciu pozycji „Szablony administracyjne” wybieramy „System”, potem „Zarządzanie komunikacją internetową” i na końcu „Internetowe ustawienia komunikacyjne”. Na liście po prawej stronie znajdujemy ustawienie „Wyłącz Program poprawy jakości obsługi klienta systemu Windows”, dwukrotnie klikamy i w nowo otwartym oknie (trochę wbrew intuicji) zaznaczamy „Włączone”, potwierdzając swój wybór przyciskiem „OK”.

Nie są to wszystkie sposoby na wyłączenie telemetrii – równie dobrze możemy posłużyć się wierszem poleceń systemu Windows (cmd.exe) albo PowerShellem, możemy też skorzystać z „Edytora rejestru” i po przejściu odpowiedniej ścieżki stworzyć nowy klucz, ale nie osiągniemy w ten sposób nic, czego byśmy nie uzyskali opisanymi wyżej, znacznie prostszymi metodami.

Inne opcje związane z prywatnością

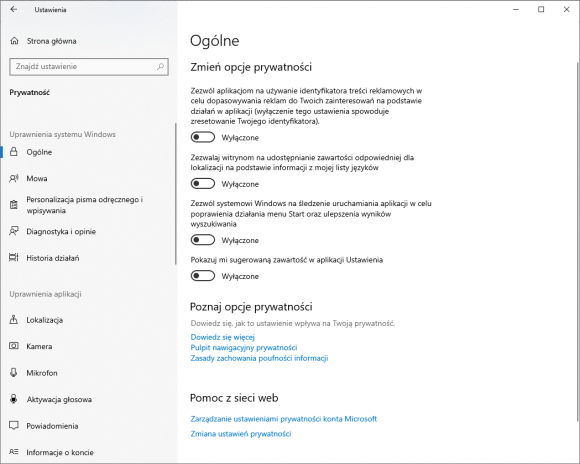

Najtrudniejsze za nami, przejdźmy teraz do skonfigurowania opcji, z którymi bez trudu poradzi sobie nawet początkujący użytkownik. W tym celu ponownie otwieramy menu „Start”, znajdujemy „Ustawienia” i wybieramy „Prywatność”. W uproszczeniu możemy przyjąć, że im więcej suwaków zostawimy w pozycji „Włączone”, tym więcej informacji zgromadzi o nas system. Jeśli z kolei wyłączymy wszystko bez wyjątków, to możemy utrudnić sobie życie. Jak zwykle chodzi więc o to, by nie przedobrzyć w żadną stronę. Sprawdźmy, co powinniśmy wyłączyć na pewno.

W sekcji „Uprawnienia systemu Windows” zaglądamy do zakładki „Ogólne”, gdzie warto zwrócić uwagę na możliwość używania przez aplikacje specjalnego identyfikatora w celu dopasowania reklam do naszych zainteresowań. Funkcja ta działa podobnie jak ciasteczka (ang. cookies) na stronach internetowych – śledzi nasze działania i na ich podstawie dobiera reklamy, które rzekomo mogą nam przypaść do gustu. Dezaktywując tę opcję, zresetujemy wspomniany identyfikator. Jeszcze lepiej zadbamy o swoją prywatność, przesuwając wszystkie dostępne w tej zakładce przełączniki do pozycji „Wyłączone” (nie wpłynie to znacząco na działanie systemu).

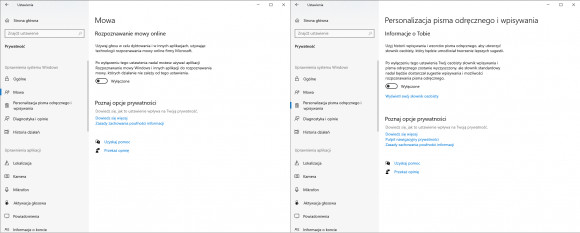

Przechodząc do zakładki „Mowa”, możemy ograniczyć przesyłanie do chmury próbek naszego głosu, które zostaną następnie użyte do ulepszania usługi rozpoznawania mowy, wykorzystywanej m.in. przez cyfrową asystentkę Cortanę czy środowisko Windows Mixed Reality, nie wspominając już o dostępnej w systemie funkcji dyktowania. Z polityki prywatności Microsoftu wynika, że próbki te są przeglądane ręcznie przez pracowników firmy oraz zewnętrznych dostawców i choć odbywa się to „przy zastosowaniu metod eliminacji elementów pozwalających na identyfikację”, zalecamy wyłączenie tej opcji. Co istotne, wysyłanie danych głosowych do chmury nie jest konieczne do poprawnego działania funkcji rozpoznawania mowy, o czym możemy przeczytać na stronie pomocy technicznej.

W zakładce „Personalizacja pisma odręcznego i wpisywania” możemy natomiast określić, czy system będzie gromadził wzorce naszego pisma w celu utworzenia osobistego, przechowywanego lokalnie słownika. Wzorce te nie będą przekazywane do chmury, chyba że w zakładce „Diagnostyka i opinie” włączymy odpowiednią opcję (czego oczywiście nie polecamy).

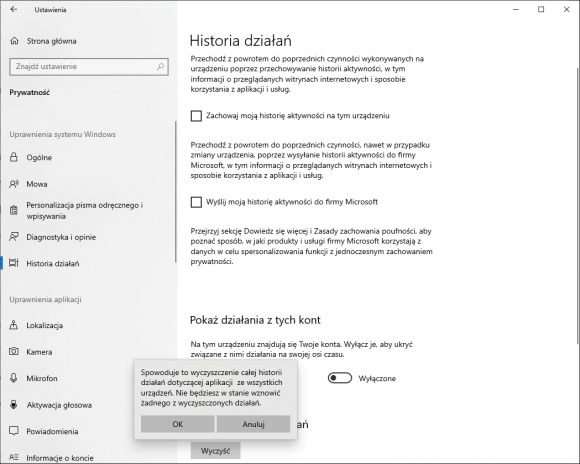

W zakładce „Historia działań” możemy zarządzać gromadzonymi przez system informacjami o aplikacjach i usługach, z których korzystamy, a także otwieranych przez nas plikach i przeglądanych stronach. Dane te są przechowywane lokalnie na urządzeniu, chyba że logujemy się do systemu za pomocą osobistego konta Microsoft (MSA) lub konta służbowego (AAD) – w takim przypadku mogą trafiać na serwery producenta. Do czego to się przydaje? Otóż Windows 10 został wyposażony w funkcję osi czasu, którą uruchomimy, wciskając klawisz z logo Windowsa ⊞ i tabulator (Tab). Pokazuje ona wykonywane na komputerze czynności i umożliwia ich wznawianie, np. jeśli pracujemy nad jakimś dokumentem Worda i nie wyrobimy się przed końcem dnia, to nazajutrz – dzięki osi czasu – będziemy mogli łatwo do niego wrócić, a jeśli mamy włączoną synchronizację, to zrobimy to także na innym urządzeniu. Konfigurując historię działań, powinniśmy więc wziąć pod uwagę, czy często korzystamy z osi czasu i na ilu urządzeniach. Jeśli korzystamy rzadko lub w ogóle, najlepszym wyborem będzie nieprzechowywanie informacji o naszej aktywności. Jeśli regularnie, ale tylko na jednym komputerze, to nie wysyłajmy tych danych do Microsoftu. Jeśli mamy na urządzeniu kilka kont, lepiej zadbamy o swoją prywatność, ukrywając związane z nimi czynności na osi czasu. We wszystkich przypadkach sugerujemy też wyczyszczenie całej dotychczasowej historii działań.

Uprawnienia aplikacji vs. prywatność

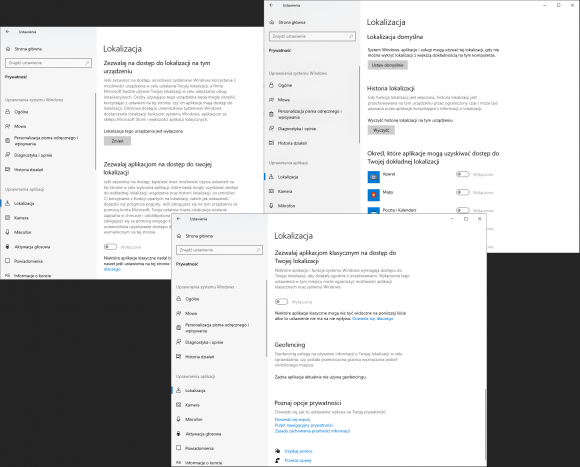

Przejdźmy teraz do sekcji „Uprawnienia aplikacji” i zajrzyjmy do zakładki „Lokalizacja”, gdzie możemy zablokować dostęp do informacji o naszym aktualnym położeniu – całemu systemowi lub części oprogramowania (na urządzeniach mobilnych możemy nie chcieć wszystkiego wyłączyć, jeśli korzystamy np. z nawigacji i wskazówek dojazdu, wyszukiwania pobliskich restauracji czy przypisywania zdjęć do miejsc, w których zostały wykonane). Warto wiedzieć, że firma rozróżnia aplikacje pobierane z Microsoft Store i pochodzące z innych źródeł. Tymi pierwszymi da się łatwo zarządzać, odpowiednio przemieszczając suwaki do pozycji „Włączone” bądź „Wyłączone”. Te drugie, nazywane aplikacjami klasycznymi, znajdziemy na odrębnej liście, choć nie wszystkie – Microsoft ostrzega, że mogą one nie respektować wybranych przez nas ustawień. „Nawet w przypadku wyłączenia ustawienia lokalizacji urządzenia niektóre usługi i aplikacje innych firm mogą używać innych technologii (takich jak Bluetooth, Wi-Fi, modem sieci komórkowej itp.) do określania lokalizacji Twojego urządzenia z różną dokładnością” – czytamy na stronie pomocy technicznej.

Warto też wspomnieć o możliwości wybrania lokalizacji domyślnej oraz wyczyszczenia historii lokalizacji. Co istotne, kliknięcie w przycisk „Wyczyść” usuwa dane lokalizacyjne przechowywane na naszym komputerze, ale nie w chmurze. Aby je również skasować, musimy skorzystać z „Pulpitu nawigacyjnego prywatności” (w anglojęzycznej wersji systemu „Privacy dashboard”), czyli zalogować się na podawanej tu wcześniej stronie https://account.microsoft.com/account/privacy.

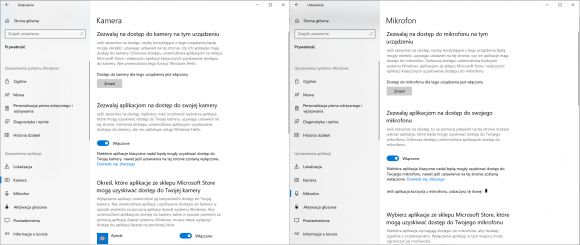

W podobny sposób możemy zarządzać dostępem systemu i aplikacji do kamery oraz mikrofonu. Jeśli pracujemy lub uczymy się zdalnie, co w okresie pandemii jest powszechnym trendem, to będziemy pewnie korzystać z obu tych funkcji, dlatego sugerujemy nie blokować ich na poziomie systemu, tylko dokładnie określić, które z używanych przez nas programów ich potrzebują. Inna sprawa, że tu także Microsoft stosuje rozróżnienie na aplikacje dostępne w jego sklepie i tzw. klasyczne, które po zainstalowaniu odpowiednich sterowników mogą posługiwać się kamerą i mikrofonem, omijając odgórne ustalenia.

Z użyciem mikrofonu związana jest też kolejna zakładka, czyli „Aktywacja głosowa”, która umożliwia wskazanie aplikacji, którym zezwalamy na nasłuchiwanie wypowiadanych przez nas słów kluczowych i podejmowanie na ich podstawie określonych akcji. Jeśli w ogóle nie korzystamy z asystenta głosowego (jak Cortana itp.), najlepszym wyborem będzie dezaktywacja tej funkcji. Jeśli korzystamy, możemy określić, czy będzie ona działać również po przejściu urządzenia w tryb uśpienia.

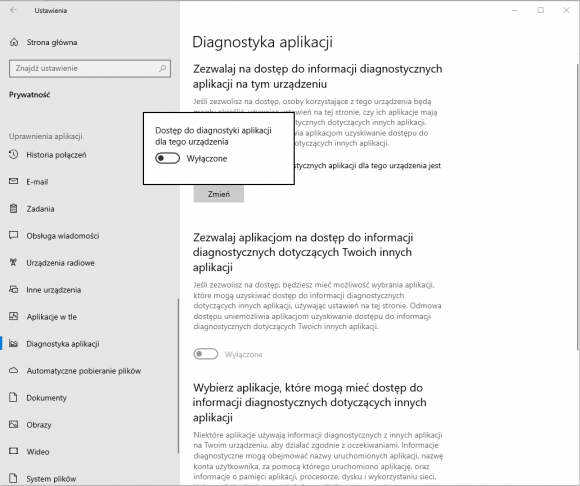

Następne zakładki dotyczą m.in. dostępu do powiadomień, informacji o koncie, kontaktów, kalendarza, połączeń telefonicznych i ich historii, poczty e-mail, zadań, wiadomości (SMS i MMS), katalogów „Dokumenty”, „Obrazy” i „Wideo” czy systemu plików. Warto przejrzeć ustawienia i wyłączyć dostęp do wspomnianych danych programom, które go nie potrzebują. Niefortunnie nazwana zakładka „Urządzenia radiowe” pozwala określić, które z zainstalowanych na naszym sprzęcie aplikacji mogą mieć wpływ na funkcje Bluetooth i Wi-Fi, a więc mogą je w dowolnym momencie włączać i wyłączać. Jeśli nie zainstalowaliśmy żadnego programu, o którym wiemy, że na pewno tego wymaga, warto rozważyć zablokowanie tej opcji. Nie powinniśmy też pozwalać, by nasz komputer czy tablet komunikował się z urządzeniami bezprzewodowymi, które nie zostały z nim jawnie sparowane – zob. zakładkę „Inne urządzenia”. No i nie bójmy się zarządzać aplikacjami, które mogą działać w tle. Microsoft podpowiada, że ich wyłączenie może zmniejszyć zużycie energii, co korzystnie wpłynie na poziom naładowania baterii (a przy okazji da nam więcej prywatności). Na uwagę zasługuje też możliwość wyłączenia aplikacjom dostępu do danych diagnostycznych dotyczących innego oprogramowania.

A może konto lokalne?

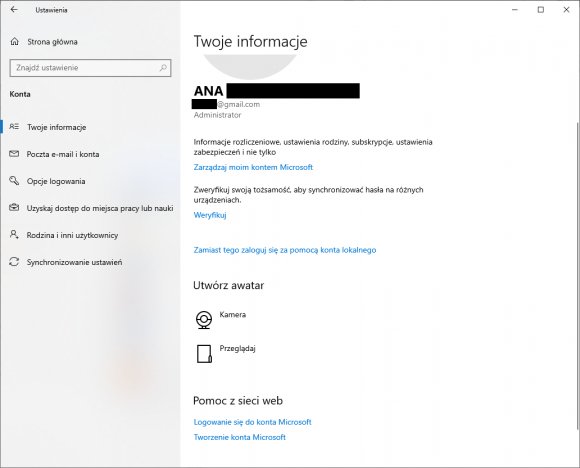

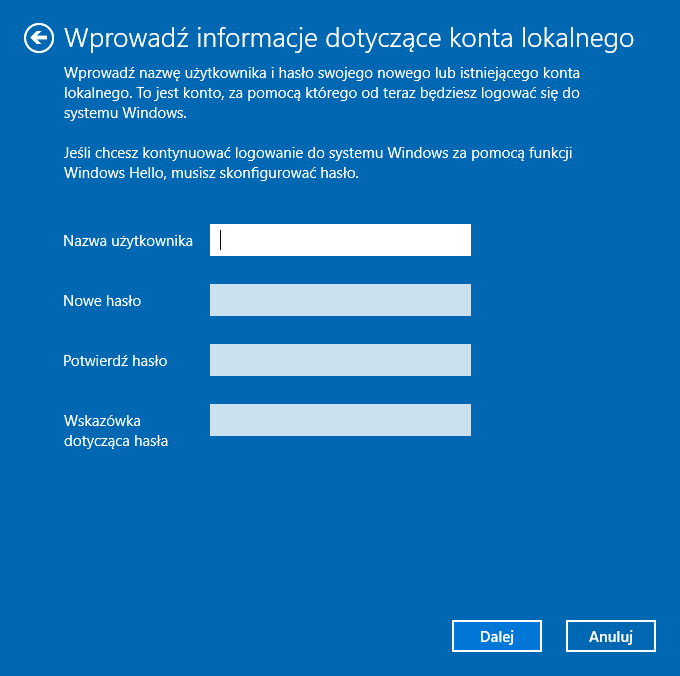

Nie wszyscy zdają sobie sprawę, że użytkownicy indywidualni mogą korzystać z systemu Windows, nie zakładając konta Microsoft i nie logując się na nie. Podczas instalacji można pominąć ten etap, odłączając komputer od sieci – uzyskamy wówczas możliwość stworzenia konta lokalnego. Jeśli mamy urządzenie z już zainstalowanym systemem, również nie wszystko stracone. Możemy po kliknięciu w menu „Start” otworzyć „Ustawienia” i znaleźć sekcję „Konta”. W zakładce „Twoje informacje” wybieramy opcję „Zamiast tego zaloguj się za pomocą konta lokalnego”.

Zobaczymy ostrzeżenie, że „Windows działa lepiej, gdy logujesz się przy użyciu konta Microsoft”, ale po zweryfikowaniu tożsamości będziemy mogli stworzyć konto lokalne, które zapewni nam więcej prywatności – gromadzone przez system informacje o naszej aktywności nie będą w takim przypadku wysyłane do chmury (uwaga, nie chodzi o dane telemetryczne, tylko te sprzężone z naszym kontem, dotyczące np. lokalizacji urządzenia).

Warto mieć na uwadze, że jednocześnie stracimy możliwość synchronizowania ustawień na kilku urządzeniach. Jeśli w ogóle nie korzystamy z tego udogodnienia, nie mamy powodu do zmartwień. W przeciwnym wypadku powinniśmy się zastanowić, jak bardzo jest nam to potrzebne – jeśli bardzo, zalecamy korzystanie z konta Microsoft, ale z uwzględnieniem przedstawionych w tym poradniku wskazówek. W kolejnej części cyklu skupimy się natomiast na ustawieniach systemu Windows, które mogą znacząco podnieść jego bezpieczeństwo, a nie są powszechnie znane. Artykułu możecie się spodziewać jeszcze w tym miesiącu.

Dla zachowania pełnej przejrzystości: Patronem cyklu jest Aruba Cloud. Za opracowanie i opublikowanie tego artykułu pobieramy wynagrodzenie.

Komentarze

Od kilu miesięcy, mój laptop obojętnie zamknięty czy otwarty ok godz.3 w nocy sam się włącza, ściąga i instaluje poprawki i się wyłącza. Próbowałem to wyłączyć na podstawie różnych tutoriali ale wszystko bezkutecznie, macie może jakieś skuteczne roziązanie?

Pozdrawiam

Michał

wyjmij baterię

Technicznie rzecz biorąc rozwiązań jest tyle ile dystrybucji Linuxa :-)

https://www.linux.org/pages/download/

Nie jest to może do końca rozwiązanie problemu ale możesz zmienić właściwości połączenia internetowego jako połączenie taryfowe

Godzina szatana, pewnie nawiedzony… a mówili, że to w linuxie są demony… :D

Spróbuj tego, nie wiem czy już to robiłeś: https://10k.pl/komputer-z-windows-10-uruchamia-sie-sam/

Swego czasu karta sieciowa mi uruchamiała komputer

Nowe lapki i komputery stacjonarne i tak kiedy tylko chcę mogą nas szpiegować. Sprzętowo nawet gdy system jest zamknięty to i tak w przypadku gdy jest zasilanie można zdalnie mieć dostęp do sici czy plików na dysku. Poczytaj artykuł z z3s z 2018 roku https://zaufanatrzeciastrona.pl/post/intel-management-engine-jedyny-legalny-trojan-sprzetowy/ Większość nowego sprzętu ma wbudowane baterie :-D .

Ten sam problem był w windowsie 7 :) , system Włączał się sam o równej godzinie 3 w nocy a był WYŁączony poprawnie :), po kilku dniach strzeliłem świeżą instalacje systemu.

Po co się tak męczyć dłubaniem pod maską systemu? Darmowe O&O ShutUp10 + WPD app i wyłączacie co opisaliście w sposób przyjazny dla zwykłego użytkownika. Nie wyobrażam sobie próby przekazu tego co napisano w artykule zwykłemu userowi, którego wzdryga myśl że ma coś szukać w ustawieniach, tym bardziej za pomocą gpedit (którego w Windows Home próżno szukać). Co innego zmiana ustawień z pomocą tych programików. A potem zapytajcie potem czym łatwiej i zrozumialej było mu osiągnąć te same ustawienia?

Mimo ładnie opisanej klikologii, podanie jak to ustawić powershellem byłoby pomocne.

„Straszliwa” telemetria w Windows 10, o której tyle się pisze, była już w Windows XP, tyle tylko, że nie była tak bardzo wyeksponowana jak w 10. Wtedy lemingi nie wiedziały o niej zbyt dużo, to miały spokojne dynie. Ot, durny naród!

Nie, nie bylo.

Kto wiedział to wiedział ;p Jak ktoś lubi grzebać w systemie to dokopie się do tego co trzeba. A automat xp-antispy znasz? Takim jak ty to na rękę że windows „strzela z ucha”, co nie?

xp-AntiSpy ma tylko w nazwie „spy”. Lepiej sprawdz co on tez tam wylacza: pobieranie licencji, pobieranie kodekow, synchronizowanie czasu i tym podobne pierdoly. Telemetria pojawila sie najpierw w W10, a pozniej jej drobna czesc zostala przeniensiona do Windows 7. Nawet Vista nie ma telemetrii jako takiej, co rzecz jasna nie oznacza, ze nie ma backdoorow (te udokumentowane pojawily sie juz za czasow w2k).

Do dzis w srodowisku IT pokutuje dowcip, ze jedynym co w W10 dobrze dziala, to telemetria. I tak, to jest prawda.

Owszem, telemetria w Windowsie 10 *jest* straszliwa.

Ewentualna telemetria w Windowsie XP w żaden sposób nie usprawiedliwia obecnej, nawet jeśli o tej poprzedniej mało kto wiedział.

Ok, tylko czy ta zła telemetria jest dlatego, że „chcemy wiedzieć wszystko o wszystkich i potem szantażować”, czy raczej: fajnie wiedzieć jakich funkcji użytkownik używa, żeby kolejne wersje systemu były lepsze”.

Chyba nikt nie powie, że Windows 10 jest niestabilny i niedopracowany. Może właśnie dzięki telemetrii?

To Windows 10 jest stabilny i dopracowany? Dobrze wiedziec, szczegolnie w kontekscie KB50015xx ktory literalnie rozwalil drukowanie na +- 3 tygodnie, albo o sypaniu sie bootowania 10tki na laptopach HP.

O tak, super dopracowany system, a telemetria jest po to, aby Kowalskie byly jeszcze szczesliwsze (bo ze sa juz szczesliwi, to oczywista oczywistosc).

Nawet gdyby telemetria powodowała, że system jest dopracowany i bezpieczniejszy, to i tak mówię NIE telemetrii przymusowej i nieprzejrzystej.

Żeby telemetria była etyczna, musi być:

1) w pełni dobrowolna i zaproponowana na zasadzie opt-in,

2) w pełni przejrzysta – użytkownik musi być w stanie *łatwo* podejrzeć każdy bit informacji, który leci do Microsoftu,

3) szanująca prywatność, tzn. nie przesyłać – nawet za zgodą użytkownika – żadnych danych z dokumentów, filmów czy muzyki na dysku (bo to oznacza naruszanie prywatności osób, których dane tam są)

Microsoft nie spełnia tych warunków.

Telemetria „be”, ale darmową aktualizację z Win7 do Win10, to „dej, dej! DEJ!!!”

;)

> Telemetria „be”, ale darmową aktualizację z Win7

> do Win10, to „dej, dej! DEJ!!!”

Wydaje się że wyważasz otwarte drzwi, bo o bezpłatnej aktualizacji w ogóle nie było mowy w tej dyskusji.

Nawiasem mówiąc, jeżeli – tak tylko dywaguję – Microsoft właśnie dlatego rozdaje aktualizację do Windows 10 bez opłat, że dostanie dane o aktywności użytkowników i o ich urządzeniach, to jest to kolejny przykład sprzedawania swojej godności za błyszczące paciorki.

@Konstal Myślisz, że prywatność aż tak łatwo zamienia się na pieniądze, którymi trzeba opłacić programistów i jeszcze trochę zostaje?

Mi się wydaje, że produkcję Windowsa finansują duzi producenci (Dell-e, ASUS-y i cała reszta). A telemetria tylko pomaga robić niezły system taniej niż bez telemetrii (użytkownicy staja się testerami).

Oczywiście jest ryzyko, że ktoś im te dane ukradnie. Ale czy MS sam w sobie jest zły, to raczej bym nie powiedział.

Zagrożenia ze zbierania danych są bardzo szerokie.

Zbierane teraz w ramach windowsowej telemetrii dane mogą służyć do natychmiastowej ich sprzedaży (całej gamie podmiotów, od służb do firm reklamowych). Służby różnych państw mogą użyć ich do niezwykle dla nich interesujących (i jeszcze bardziej gwałcących prywatność) korelacji, a agencje reklamowe do swoich celów.

Jednak dane zbierane obecnie mogą być tylko wstępem, który pozwoli na konkretyzację strategii firmy Microsoft i opracowanie kolejnej telemetrii, którą Microsoft włączy – być może niepostrzeżenie – w k-tej obowiązkowej aktualizacji.

Jest jeszcze matematyka i analiza danych, uczenie maszynowe, które też nie stoją w miejscu. Dane uznawane za nieprzydatne 10 lat temu dzisiaj mogą dużo znaczyć. Nie wspominając już o ich zestawianiu z innymi zbiorami danych, do których Microsoft ma albo uzyska dostęp Microsoft.

Stąd każde wpuszczanie cudzych podmiotów do naszego komputera i pozwalanie mu na zasysanie – nawet zanonimizowanych i znanych nam – danych, to proszenie się o kłopoty.

Nie trzeba być celem wysokiego ryzyka. W pełni jest uprawnione oczekiwanie, by być zostawionym w spokoju WŁAŚNIE DLATEGO, że jest się grzecznym szaraczkiem, a nie przestępcą.

>Chyba nikt nie powie, że Windows 10 jest niestabilny i niedopracowany

Ja powiem, z pełną odpowiedzialnością. Jedyny system, który potrafi zrobić z siebie cegłę w czasie normalnej pracy. I jedyny, który w czasie pracy potrafi się wyłączyć, bo „aktualizacje”.

Na marginesie: sam fakt, że taka telemetria jest domyślnie włączona (czytaj: w praktyce będzie ją miało włączoną minimum 80% użytkowników), jest świństwem ze strony Microsoftu. Domyślna powinna być prywatność.

Wszystkie zmiany ustawień, czy to ręcznie, czy skryptami, czy automatycznymi narzędziami Microsoft jest w stanie cofnąć każdemu poprzez mechanizm automatycznej aktualizacji, a tego co ta aktualizacja robi podejrzeć się nie da.

Jeżeli używasz Windowsa podłączanego do Internetu, to Microsoft kontroluje Twój komputer i Twoje dane. Nie ma systemów operacyjnych w 100% odpornych na _włamania_, ale naprawdę warto dać sobie spokój z Win10 i pomyśleć na przejściu na taki system, który na codzień kontrolujesz Ty, a nie kto inny.

Jak już ktoś wcześniej napisał darmowy O&O ShutUp świetnie się sprawdza, ja dodatkowo używam do paru dosłownie rzeczy Windows Ultimate Tweaker (choćby do włączenia Verbose Logon Messagge). Byle z głową, bo wiele opcji jednak jest przydatnych.

Do tego blokuję w rejestrze możliwość logowania i dodawania kont MS (2 różne wpisy) oraz OOBE.

Za pomocą powershella również usuwam wszystkie zbędne pakiety APPX (samo odinstalowanie usunie je tylko z naszej profilu aktualnego, ale dalej będą w systemie i pojawią się po utworzeniu nowego użytkownika).

Nie trzeba gpedit ani grzebania nie wiadomo gdzie, działa nawet na wersji Home.

Oczywiście przejrzenie całej zakładki Ustawienia jak pisano w artykule, a w szczególności Prywatność to podstawa :)

Zwłaszcza Aplikacje w tle.

Mi się nie chce ciągle tego manualnie robić więc korzystam z skryptu powershell debloater. Na githubie trochę tego jest i czyszcza od z syfilisu. Ładnie potem wszystko śmiga. Trzeba pamiętać tylko by potem ps wył. Jak ktoś nie używa.

Robienie tego wszystkiego manualnie mija się z crlem. MS przy każdej aktualizacji będzie ustawiać znowu po swojemu. TronScript załatwia sprawę kompleksowo.

Skoro Microsoft może wcisnąć dowolną aktualizację oraz żeby mieć minimum bezpieczeństwa, to należy mieć włączone Windows Update – to jaka jest przewaga TronScriptu?

W jaki sposób chroni on przez cofnięciem jego „pro-prywatnościowych” zmian przez Microsoft?

Śmieszny artykuł próbujący naiwnie uświadomić ludziom,że windows niczego takiego nie robi jeśli chodzi o naruszenie prywatności. Sorry ale nie ma żadnych argumentów które potwierdzają że windows nie zbiera danych zwłaszcza że jest to system zamknięty. Pisanie i tłumaczenie ludziom na zasadzie jak klikniemy tu czy tam i jest wyłączone jest śmieszne.

Gdybyśmy myśleli, że „windows niczego takiego nie robi”, to by nie było tego artykułu.

Ale przebija z niego twierdzenie, że inwigilację da się wyłączyć.

Nawet jeśli to prawda, to przyszła aktualizacja może te zmiany cofnąć. Może też wprowadzić nową telemetrię, nad którą nie będzie kontroli.

Czy warto w ogóle narażać się na coś takiego?

A co proponujesz? Przerzucić się na Linuksa? Nie każdy ma dość samozaparcia, by uczyć się nowego systemu. Część musi pozostać przy Windowsie z przyczyn zawodowych. Warto więc dostosować go do swoich potrzeb. Nie twierdzę, że inwigilację da się wyłączyć – piszę, że można ją ograniczyć. A że trzeba konfigurację poprawiać po każdej większej aktualizacji, to niestety fakt (zwracałam na to uwagę w innych artykułach z tego cyklu).

@Anna Wasilewska-Śpioch

> A co proponujesz?

Przede wszystkim proponuję uświadomić sobie, że w obecnej postaci Windows to zło. Nie „takie są czasy”, „producent musi zarabiać” itd., tylko jasno powiedzieć, że ten system to zło z przyczyn wymienionych już tu w komentarzach. Zasysanie danych o użytkownikach (w tym zrzutów pamięci przy awariach, które to zrzuty zawierać mogą *BARDZO* wrażliwe informacje) jest nieetyczne.

Dopiero przyjąwszy takie założenie można się zacząć zastanawiać, jakie są alternatywy oraz pod jakimi warunkami można windowsowe zło co najwyżej tolerować.

> Nie każdy ma dość samozaparcia,

> by uczyć się nowego systemu.

To prawda. I co z tego? W żaden sposób nie czyni to Windowsa lepszym.

> Przerzucić się na Linuksa?

Jest to dziś o wiele łatwiejsze niż jeszcze kilka lat temu nawet.

Na przykład stabilny Debian (postawiony przez fachowca-linuksiarza) działa jak żyleta przez 5 lat bez konieczności reinstalacji, potem wystarczy uaktualnić do następnej wersji. Bez optymalizatorów, przyspieszaczy, oczyszczaczy…

A jak nie ma fachowca, to przynajmniej Ubuntu.

> Część musi pozostać przy Windowsie z przyczyn zawodowych.

To wystarczy tego Windowsa wsadzić do maszyny wirtualnej odciętej od Internetu i na nim używać własnościowych programów i innych potrzebnych do pracy rzeczy które są niedostępne w Linuksie.

Obsługa maszyny wirtualnej jest banalna nawet dla nietechnicznych. Wszystkie dzisiejsze laptopy bez problemu ją uciągną, nawet z oprogramowaniem typu CAD. A Internet i pocztę można bez problemu ogarniać z Linuksa – przeglądarka czy klient poczty działają tam identycznie jak w Windowsie. Wymiana plików między Linuksem a zainstalowanym w VM systemem Windows też działa bardzo dobrze.

> Nie twierdzę, że inwigilację da się wyłączyć – piszę,

> że można ją ograniczyć.

Intencja chwalebna, ale jak sama Pani zauważyła, do zrealizowania raczej tylko połowicznie i tymczasowo.

Heroiniście niekiedy warto na początek zaproponować czyste igły i strzykawki, ale bezwzględnie celem ostatecznym jest pozbycie się narkotyku.

Zastanawiam się, czy jakimś rozwiązaniem nie jest Windows Ameliorated (https://ameliorated.info). Twórcy utrzymują, że telemetria i inne inwazyjne mechanizmy zostały nie tyle wyłączone czy zablokowane w windowsowym Rejestrze, co kompletnie wycięte z binarek.

Czy ktoś to testował albo badał i może podzielić się opiniami?

Windows 10 i prywatność to oksymoron. Dopóki ktoś nie będzie auditował zdekomilowanego kodu tego syfu nie ma mowy o prywatności. Artykuł pokazał jak poprzełączać kilka fikcyjnych guzików.

Nudne nie chce mi sie czytac Pozdrawiam <3

Mam takie pytanie mimo, że dane telemetryczne są wyłączone czasami w procesach się uruchamia Microsoft Compatibility Telemetry. Dlaczego tak się dzieje ?

Po co sie tak męczyć wystarczy pobrac chris titus tech utility z github

@Michał przecież na trzecią w nocy ustawione jest w harmonogramie „porządkowanie” Windows i to można wyłączyć. Wpis jest stary jak WinXP, bo bodajże w tym systemie ten wpis zapoczątkowano, tylko że robiła się wtedy defragmentacja dysku ;)