Brytyjska organizacja non-profit Brass Horn Communications rozpoczęła testy wirtualnej sieci komórkowej, która będzie blokowała cały niezaszyfrowany przez TOR ruch sieciowy. Celem, jaki sobie postawił operator, jest dbanie o prywatność i anonimowość swoich użytkowników.

Korzystanie z sieci TOR na smartfonie jest w dzisiejszych czasach dość popularne i na ogół nie sprawia nikomu żadnych problemów. Podobnie zresztą wygląda to na komputerach, gdzie po zainstalowaniu Tor Browsera można anonimowo przeglądać strony internetowe. Problem pojawia się jednak wtedy, gdy chcemy skorzystać z innej aplikacji, zarówno na komputerze, jak i na smartfonie (z zainstalowanym Orbotem). Dotyczy to przede wszystkim starszych wersji Androida.

Jak słusznie zauważył Nathan Freitas z grupy The Guardian Project, która wydała Orbota, w nowszych wersjach mobilnego systemu Google’a można ustawić, że ruch sieciowy będzie aktywny, jeśli dostępny będzie konkretny VPN. Przykłady ograniczeń? Jakkolwiek po zmianie proxy można korzystać z aplikacji Twittera, tak inne aplikacje, które nie zostały w tę funkcję wyposażone, będą pozostawały niezabezpieczone.

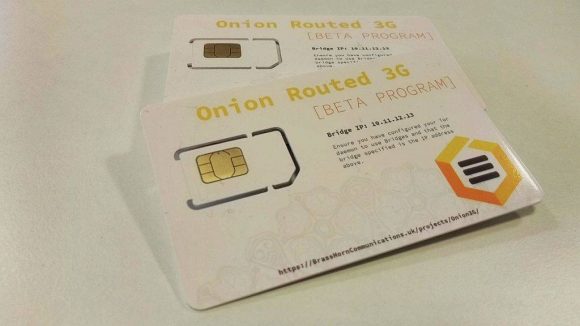

Mając na uwadze ten problem, Brass Horn Communications postanowił rozpocząć testy karty SIM (jedynie do łączenia się z internetem), która blokuje cały niezaszyfrowany ruch danych. Tu chodzi o pokazanie środkowego palca mobilnemu filtrowaniu (treści – red.), masowemu nadzorowi – powiedział cytowany przez serwis MotherBoard założyciel Brass Horn Communications, Gareth Llewelyn.

Jak to będzie działać

Aby korzystać z karty SIM, każdy użytkownik nadal będzie musiał mieć zainstalowaną aplikację Orbot. Podczas pierwszego uruchomienia trzeba będzie odpowiednio skonfigurować usługę, jednak potem – jak zapewnia operator – nikt nie znajdzie się w sytuacji, w której chociażby przypadkowo mógłby połączyć się z internetem bez ochrony prywatności, jaką zapewnia TOR.

Brass Horn Communications już wcześniej oferował swoim klientom usługę przesyłu danych tylko przez TOR, ale na poziomie ISP. Głównym założeniem, jakie wówczas przyświecało Llewelynowi, było uniemożliwienie jego firmie gromadzenia logów stron internetowych przeglądanych przez abonentów. W dużej mierze była to odpowiedź na uchwalone w Wielkiej Brytanii w 2016 roku kontrowersyjne przepisy ustawy The Investigatory Powers Act, która nakazuje dostawcom usług internetowych przechowywanie przez 12 miesięcy informacji o aktywności swoich klientów w internecie.

Według Freitasa pomysł karty SIM, która będzie działać tylko w obrębie sieci TOR to świetny pomysł. Jeśli Facebook może sprzedawać karty SIM, które łączą się tylko z zatwierdzonymi przez niego stronami internetowymi, to dlaczego nie można mieć alternatywy, która jest zorientowana na ochronę naszej prywatności i korzysta tylko z sieci TOR? – zastanawia się jeden z wydawców Orbota.

Jak zauważa, z czysto technicznego punktu widzenia takie podejście jest jak najbardziej właściwe. Zamiast zapewnić, że całość ruchu będzie tunelowana przez TOR, twórcy skupili się na tym, aby uniemożliwić jakąkolwiek komunikację, która nie jest szyfrowana. Ma to być korzyścią przemawiającą za brytyjską siecią.

Pomysł ciekawy, ale niepozbawiony wyzwań

Zapytany przez serwis Gizmodo rzecznik prasowy Tor Project poinformował, że jego organizacja nie była zaangażowana w ten pomysł. Dodał, że ochrona danych mobilnych może być trudna do zrealizowania. To wygląda na ciekawe i kreatywne podejście do tego (problemu ochrony danych – red.), ale nadal wymaga od Ciebie dużego zaufania względem operatora komórkowego – skomentował. Zaznaczył przy tym, że to po stronie usługodawcy stoi zapewnienie, że w przyszłości nie dojdzie do przecieków, które mogłyby narazić użytkowników na kłopoty.

Projekt znajduje się obecnie w fazie beta. Osoby zainteresowane przetestowaniem sieci mogą znaleźć wszystkie informacje o tym, jak uzyskać kartę SIM, bezpośrednio na stronie operatora.

Brass Horn Communications spodziewa się, że usługa będzie ogólnodostępna dla każdego w Wielkiej Brytanii w przyszłym roku. Należy jednak mieć na uwadze fakt, że pomimo intrygującego pomysłu usługa nie została jeszcze dobrze przetestowana, dlatego upłynie trochę czasu, zanim zyska szersze uznanie i będzie ją można polecić każdemu.

Komentarze

News z lekkim poślizgiem, przedwczoraj pisał o tym już Sekurak.

Już widzę jak GCHQ pozwala im bezkarnie routować Torowy (szyfrowany) ruch. UK to państwo policyjne, wielokulturowe, z kolonialną przeszłością, zagrożone terroryzmem.

Pomysł ciekawy, ale nie wierzę wierzę że brytyjskie służby będą bezczynnie się przyglądać na ten anarchistyczny telekom.

Pożyjemy, zobaczymy…

Ze strony projektu:

Onion3G is expensive

Onion3G does not prevent location tracking by the mobile backhaul provider

Onion3G cannot prevent sophisticated exfiltration of PII from your device

Takze taki pic na wode dla chakerow pokroju Armagedona. Do tego drogo.

Te Duży Pies, gdybyś czytał weekendowa lekturę to byś wiedział że jednak Z3S była przed Sekurakami. Poćwicz węch.

Rzadko czytam weekendową, ale dzięki za zwrócenie uwagi.

Faktycznie, Z3S była wcześniej.

Zagrożone terroryzmem? Wielokulturowe? A kto stworzył terroryzm i wielokulturowość? Ten co walczy z tym zagrożeniem aby całkowicie kontrolować Twoje Życie. Ta „anonimowa sieć” nie da Ci żadnej wolności, a jest zwykłą propagandą da ciemnej masy

> kontrowersyjne przepisy ustawy The Investigatory Powers Act,

> która nakazuje dostawcom usług internetowych przechowywanie

> przez 12 miesięcy informacji o aktywności swoich klientów w

> internecie.

Równie kontrowersyjna jest polska ustawa Prawo Telekomunikacyjne, która zawiera prawie identyczne zapisy.

> UK to państwo policyjne,

Pod pewnymi względami tak, ale w wielu sprawach to Polska jest bardziej policyjnym państwem. W UK np. nie ma dowodów osobistych, dowodów rejestracyjnych, numerów PESEL ani rejestrów meldunkowych, a policji nie wolno legitymować ludzi ot tak sobie.

> zagrożone terroryzmem.

Podobnie jak Francja, Hiszpania, Włochy, Niemcy, Szwecja i sporo innych państw. Polska zresztą też – nie ma kontroli granicznych z naszymi sąsiadami w UE, a do ludzi o śniadym kolorze skóry mieszkańcy *dużych* polskich miast są już tak przyzwyczajeni, że nie wzbudzają oni podejrzeń.

> Pomysł ciekawy, ale nie wierzę wierzę że brytyjskie służby

> będą bezczynnie się przyglądać na ten anarchistyczny telekom.

Na pewno nie, ale zamiast naciskać na zmiany prawne raczej zintensyfikują swoje wysiłki w celu łamania endpointa albo podstawiania coraz większej liczby „swoich” węzłów.

> Pod pewnymi względami tak, ale w wielu sprawach to Polska jest > bardziej policyjnym państwem. W UK np. nie ma dowodów

> osobistych, dowodów rejestracyjnych, numerów PESEL ani

> rejestrów meldunkowych, a policji nie wolno legitymować ludzi

> ot tak sobie.

– Dowodow nie ma, jako ID posluzyc moze PJ.

– Dowody rejestracyjne jak najbardziej sa. Maja tylko format A3 i nie trzeba ich ze soba wozic (sam nie wiem gdzie mam swoj). Nie stwierdzaja tez kto jest wlasicicielem pojazdu, a jedynie na kogo pojazd jest zarejestrowany.

– PESELu nie ma, jest NIN (NINo) czyli numer ubezpieczenia. Jest tez TAX no. czyli odpowiednik naszego NIPu.

– Policji mozna wylegitymowac kazdego kto wzbudza jakies podejrzenia. Natomiast roznica jest taka, ze jak dotkniesz/popchniesz policjanta podczas interwencji/legitymowania. To lezysz na ziemi i 5s pozniej jedziesz do aresztu. Pozniej w papierach masz tzw. Criminal Record, ktory negatywnie skutkuje przy podjeciu pracy innej niz operator widlaka czy ustawiacza rusztowan. Np o Security Clearance mozesz wtedy zapomniec.

Hahaha że co robisz po popchnięciu policjanta? W 5 sekund leżysz na ziemi? W Anglii? :D Chyba ci się pomyliło z USA, w UK policja sobie nie potrafi poradzić w jakiejkolwiek sytuacji, a najbardziej mnie bawią funkcjonariuszki w UK „keep calm! why you doin this why?! stay back! please!” xD

Nie czepiam się o całokształt twojej wypowiedzi, tylko o te pięć sekund :D Nie wiem, może akurat mieszkałeś w jakiejś hardcorowej dzielnicy, ale przez cały mój Londyńsko-Liverpoolski pobyt, to bym mógł nakręcić sporo filmików do „śmiechu warte” z udziałem angielskiej policji :D

Nie, to tobie sie cos chyba pomylilo. A w „dzielnicy” mieszkam bardzo bialej – Cambridge.

Za https://www.gov.uk/police-powers-to-stop-and-search-your-rights

Stop and question: police powers

A police officer might stop you and ask:

what your name is

what you’re doing in the area

where you’re going

You don’t have to stop or answer any questions. If you don’t and there’s no other reason to suspect you, then this alone can’t be used as a reason to search or arrest you.

Tam jest więcej rzeczy na logikę. Wielokrotnie przechodziłem w Londynie przez jezdnię poza pasami wprost na policjanta i nigdy mnie nawet o nic nie pytał. Ale robiłem to gdy nie było ruchu samochodów i zagrożenia. Gdybym przebiegł pomiędzy jadącymi samochodami, to pewnie bym do dzisiaj spłacał raty z mandatu ;>

W Polsce mam wrażenie, że było by 50/50 – w zależności na kogo trafie, to albo by zignorował, albo podniósł bym statystyki „dbania o bezpieczeństwo w ruchu pieszym”.

Ale z drugiej strony ponieważ mają problem z napadami przy użyciu noży to:

https://www.gov.uk/buying-carrying-knives

I już nie ma jak sobie bułki ukroić, czy jabłka pokroić. :(

A żeby było „zabawniej” to teraz podobno większość napadów to oblewanie twarzy kwasem. :(

Niestety mimo pół miliona kamer w Londynie i okolicach jest tam bardziej niebezpiecznie niż na Pradze (którą kiedyś mnie straszono jak jechałem do Warszawy).

już kiedyś to było i okazało się kompromitacją https://arstechnica.com/information-technology/2015/04/op-ed-why-the-entire-premise-of-tor-enabled-routers-is-ridiculous/

lepiej skorzystać z AFWall+ można wybrać konkretne aplikacje do tunelowania przez Orbota

nie rozumiem drugiego i trzeciego akapitu artykułu, nigdy nie miałem żadnych problemów

Lepiej to miec swojego VPNa. Albo wykupic od Proton-a.

VPN to żadne zabezpieczenie, praktycznie zerowe. dla naiwniaków https://gist.github.com/kovid-rathee/ed75c4829b865801655a17c292e64989

No ameryki nie odkryles. Postaw wiec wlasnego VPNa w domu/pracy/VPSie. No i pytanie do czego ci ten VPN potrzebny. Pedofilia, fraudy, czy zwykle ominiecie geoblockingu, bana, lub dekodera podlaczonego do jakiegos szaringu.

Biorąc pod uwagę podejście Wielkiej Brytanii do prywatności, byłbym bardzo sceptyczny, co do tej oferty. Nietrudno sobie wyobrazić jak GCHQ, mając problemy z identyfikacją użytkowników TORa, wykorzystuje tę firmę (a może nawet samo ją stworzyło), żeby użytkownicy zaczęli korzystać z kontrolowanego przez służby rozwiązania.

Otoz to. NApisalem t juz wczesniej. Na stronie projektu jak byk stoi:

– Onion3G is expensive.

– Onion3G does not prevent location tracking by the mobile backhaul provider.

– Onion3G cannot prevent sophisticated exfiltration of PII from your device.

Takze, wystarczy zasadzic sie u operatora i monitorowac caly ruch z tych kart.

Da się zweryfikować, czy karta puszcza tylko ruch TOR-owany.

Można jednak się obawiać innego zagrożenia: służby mogą chcieć np. jakoś skrycie znakować ruch z tego typu kart, „przemycając” w ruchu na przykład sprytnie ukryty i zaszyfrowany numer danej karty :)