Włamania

Archiwum

- grudzień 2024

- listopad 2024

- październik 2024

- wrzesień 2024

- sierpień 2024

- lipiec 2024

- czerwiec 2024

- maj 2024

- kwiecień 2024

- marzec 2024

- luty 2024

- styczeń 2024

- grudzień 2023

- listopad 2023

- październik 2023

- wrzesień 2023

- sierpień 2023

- lipiec 2023

- czerwiec 2023

- maj 2023

- kwiecień 2023

- marzec 2023

- luty 2023

- styczeń 2023

- grudzień 2022

- listopad 2022

- październik 2022

- wrzesień 2022

- sierpień 2022

- lipiec 2022

- czerwiec 2022

- maj 2022

- kwiecień 2022

- marzec 2022

- luty 2022

- styczeń 2022

- grudzień 2021

- listopad 2021

- październik 2021

- wrzesień 2021

- sierpień 2021

- lipiec 2021

- czerwiec 2021

- maj 2021

- kwiecień 2021

- marzec 2021

- luty 2021

- styczeń 2021

- grudzień 2020

- listopad 2020

- październik 2020

- wrzesień 2020

- sierpień 2020

- lipiec 2020

- czerwiec 2020

- maj 2020

- kwiecień 2020

- marzec 2020

- luty 2020

- styczeń 2020

- grudzień 2019

- listopad 2019

- październik 2019

- wrzesień 2019

- sierpień 2019

- lipiec 2019

- czerwiec 2019

- maj 2019

- kwiecień 2019

- marzec 2019

- luty 2019

- styczeń 2019

- grudzień 2018

- listopad 2018

- październik 2018

- wrzesień 2018

- sierpień 2018

- lipiec 2018

- czerwiec 2018

- maj 2018

- kwiecień 2018

- marzec 2018

- luty 2018

- styczeń 2018

- grudzień 2017

- listopad 2017

- październik 2017

- wrzesień 2017

- sierpień 2017

- lipiec 2017

- czerwiec 2017

- maj 2017

- kwiecień 2017

- marzec 2017

- luty 2017

- styczeń 2017

- grudzień 2016

- listopad 2016

- październik 2016

- wrzesień 2016

- sierpień 2016

- lipiec 2016

- czerwiec 2016

- maj 2016

- kwiecień 2016

- marzec 2016

- luty 2016

- styczeń 2016

- grudzień 2015

- listopad 2015

- październik 2015

- wrzesień 2015

- sierpień 2015

- lipiec 2015

- czerwiec 2015

- maj 2015

- kwiecień 2015

- marzec 2015

- luty 2015

- styczeń 2015

- grudzień 2014

- listopad 2014

- październik 2014

- wrzesień 2014

- sierpień 2014

- lipiec 2014

- czerwiec 2014

- maj 2014

- kwiecień 2014

- marzec 2014

- luty 2014

- styczeń 2014

- grudzień 2013

- listopad 2013

- październik 2013

- wrzesień 2013

- sierpień 2013

- lipiec 2013

- czerwiec 2013

- maj 2013

- kwiecień 2013

- marzec 2013

- luty 2013

- styczeń 2013

- grudzień 2012

- listopad 2012

- październik 2012

- wrzesień 2012

- sierpień 2012

- lipiec 2012

- czerwiec 2012

- maj 2012

- kwiecień 2012

- marzec 2012

- luty 2012

- styczeń 2012

-

11.08.2024

Poważny wyciek danych Polskiej Agencji Antydopingowej jednym z najgorszych w historii Polski42

Wszystko. To jedno słowo najlepiej opisuje skalę tego, co włamywacze ukradli z komputerów i serwerów Polskiej Agencji Antydopingowej. Nie tylko ukradli, ale także opublikowali w sieci. A znaleźć w tych...

-

03.02.2024

Bardzo poważny incydent w Anydesku – włamywacze kontrolowali infrastrukturę4

Żadne włamanie nie jest fajne (no może poza HackingTeamem), ale włamanie do firmy, której produkt jest narzędziem umożliwiającym wchodzenie z zewnątrz do infrastruktury niezliczonych firm na całym świecie brzmi wyjątkowo...

-

13.12.2023

CERT Polska i SKW wraz z sojusznikami utrudniają życie rosyjskim hakerom z SWR4

Jak zmarnować czas, zasoby i nerwy szpiegów z wrogiego kraju? Najlepiej sabotować ich wysiłki, neutralizować operacje oraz opisywać techniki działania, które można ujawnić. To właśnie zrobili polscy specjaliści wraz z...

-

27.11.2023

Wyniki badań medycznych kilkudziesięciu tysięcy Polek i Polaków ujawnione przez włamywaczy193

Do internetu trafiły wyniki badań medycznych wykonanych przez ostatnie kilka lat w jednej z największych ogólnopolskich sieci laboratoriów medycznych, firmy ALAB. Wyciek jest skutkiem ataku grupy ransomware, a dane to...

-

15.05.2023

Jak Ściąga.pl została zdjęta przez FBI, ale tak naprawdę to nie25

Co może stać się złego, jeśli jakieś dzieci odkryją sposób dodania swojego kodu do strony głównej popularnego serwisu dla uczniów? Zamiast spekulować, przeanalizujemy sytuację na prawdziwym przykładzie wczorajszego włamania na...

-

17.09.2022

Revolut zhakowany, wykradziono dane ponad 50 tysięcy klientów30

Do listy ofiar wrześniowych włamań obok Ubera czas dopisać kolejnego giganta, tym razem z rynku finansowego. Tydzień temu doszło do poważnego incydentu bezpieczeństwa w Revolucie. Włamywacz podobno środków nie ukradł,...

-

16.09.2022

Jak włamano się do Ubera i dlaczego najwyraźniej nie było to trudne15

W ostatnich godzinach doszło do poważnego ataku na infrastrukturę Ubera. Włamywacz uzyskał szeroki dostęp do wewnętrznych narzędzi firmy i jej środowisk chmurowych, po czym... ogłosił to w internecie. Kto mógł...

-

25.08.2022

Ciekawy incydent bezpieczeństwa w LastPassie (nie, hasła nie wyciekły)6

Mamy takie dziwne wrażenie, że coraz więcej słyszymy o incydentach w poważnych firmach zabezpieczających nasze cyfrowe życie. Cloudflare, Signal, Twilio, Okta - to tylko ostatnie tygodnie, a właśnie dołącza do...

-

22.08.2022

Ofiara ransomware kontratakuje i to całkiem skutecznie5

Przyzwyczailiśmy się do stałego przebiegu ataków ransomware: szyfrowanie, negocjacje, płatność lub wyciek danych. Tymczasem okazuje się, że można inaczej - prawdopodobnie jedna z ofiar nie dość, że nie płaci, to...

-

20.08.2022

Bitomaty zhakowane przez trywialne błędy konfiguracji3

O włamaniach do bankomatów słyszeliśmy już nie raz - wybuchy, nakładki, malware, incydentów nie brakowało. Z atakami na bitomaty, czyli "bankomaty do kryptowalut", spotykamy się dużo rzadziej - ale gdy...

-

20.04.2022

Jak wszystkie polskie media podały dalej fake newsa o włamaniu hakerów do banku7

Kilka tygodni temu polskie media jednym głosem podały sensacyjnego newsa o włamaniu do Centralnego Banku Rosji. Zweryfikowaliśmy wykradzione pliki i trudno o inny wniosek niż taki, że media podały fake...

-

15.04.2022

Jakie dane rosyjski Killnet wykradł z serwera polskiej agencji9

Poświęciliśmy już sporo uwagi haktywistom, którzy po rozpoczęciu działań wojennych przez Rosję opowiedzieli się po stronie Ukrainy. Pora zerknąć na drugą stronę barykady, zwłaszcza że jedna z prorosyjskich grup chwali...

-

25.03.2022

Co ujawnili Anonymous (i inne grupy), czyli historia prawdziwych wycieków ostatnich tygodni8

Dane 120 tysięcy rosyjskich żołnierzy biorących udział w inwazji na Ukrainę, dane urzędu cenzorskiego i agencji kosmicznej, atak na systemy kolejowe - to wszystko prawdziwe incydenty, choć nie zawsze rzetelnie...

-

22.03.2022

Czego nie ujawnili Anonymous, czyli historia listy rosyjskich agentów i innych sensacyjnych wycieków11

Wśród ogłoszonych sukcesów Anonymous znajdziemy wycieki listy rosyjskich agentów, kont pracowników rosyjskiego MON czy kodu źródłowego produktów firmy Kaspersky. Przyglądamy się tym incydentom - i sprawdzamy, jak było naprawdę. Czytaj...

-

03.03.2022

Tysiące terminali internetu satelitarnego poważnie uszkodzonych w dniu ataku na Ukrainę214

24 lutego kilkadziesiąt tysięcy modemów internetu satelitarnego w wielu krajach Europy przestało działać. Do sieci dostępu nie mają zarówno niemieckie turbiny wiatrowe, jak i klienci z Polski czy Ukrainy. Nie...

-

05.02.2022

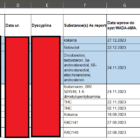

Tysiące ataków Pegasusem, czyli co naprawdę mogło się stać w NIK-u16

Sześć (lub siedem) tysięcy ataków, ponad 500 urządzeń zainfekowanych, niezwykła skala inwigilacji, skandal na skalę międzynarodową. Czy jednak naprawdę? Przyjrzyjmy się temu, co wiemy o ataku na NIK i przeanalizujmy,...

-

23.06.2021

Jak sprytni włamywacze ominęli korporacyjne uwierzytelnienie dwuskładnikowe8

Choć 2FA w wielu przypadkach poważnie utrudnia życie włamywaczom, to grupa stojąca za atakiem na SolarWinds pokazała, że uwierzytelnienie dwuskładnikowe nie jest przeszkodą nie do pokonania. Diabeł jak zwykle tkwi...

-

10.06.2021

Klienci sklepu PAWO.pl otrzymują złośliwe SMS-y od przestępców16

Gdy dostajemy złośliwe wiadomości, najczęściej nie mamy pojęcia, skąd, kiedy ani w jaki sposób nasze dane wyciekły. Odpowiedzi na te pytania pozostają wieczną tajemnicą. Czasem jednak okoliczności wskazują na możliwe...

-

29.03.2021

Gdzie przestępcy kupują dostępy do kont Polaków i polskich firm18

Zastanawiacie się czasem, skąd przestępcy mieli hasło do waszego konta albo w jaki sposób dostali się do firmowej sieci, logując się do RDP lub VPN-a przy pierwszej próbie? Prawdopodobnie wasze...

-

26.03.2021

Jak połączyć brzydkie Lambo, potężnego teścia i talent do przestępstw komputerowych20

Maksym Jakubiec – playboy, haker, cyberprzestępca. O przygotowanym - prawdopodobnie przez niego - ataku na Garmina pisały światowe media. Ale Rosjanin jest znany od dawna i poszukiwany m.in. przez FBI....

-

28.01.2021

Atak ransomware na największą sieć klinik kardiologicznych w Polsce17

Niestety czasy, gdy poważni przestępcy nie interesowali się polskimi firmami, dawno już minęły. Na liście ofiar grupy Avaddon, zajmującej się atakami ransomware, właśnie pojawiła się sieć klinik kardiologicznych American Heart...

-

21.01.2021

Jak można było pobrać bazę użytkowników serwisu Albicla.com66

Wczoraj miał premierę "prawicowy Facebook", czyli serwis społecznościowy Albicla.com, uruchomiony przez środowisko serwisu Niezalezna.pl i polityczne okolice. A w dniu premiery, jak to w dniu premiery, dzieją się różne cuda....

-

18.01.2021

Niecodzienny atak na konto Twittera Marka Suskiego i publikacja wykradzionych zdjęć35

Ostatnie miesiące przyniosły liczne ataki na konta polskich polityków w mediach społecznościowych. Tajemniczy sprawcy publikowali na nich różne kontrowersyjne wypowiedzi. Tym razem jednak atak na konto Marka Suskiego przyjął inną,...

-

14.12.2020

Ujawniono właśnie najciekawszy atak roku 2020. Grube ofiary, bardzo sprytna technika26

Takie incydenty są jak letnia olimpiada - zdarzają się raz na kilka lat i dostarczają mnóstwo emocji obserwatorom, a wiele wysiłku uczestnikom. Tym razem medale jednak dostaną najprawdopodobniej funkcjonariusze rosyjskiego...

-

09.12.2020

Ciekawe włamanie do jednej z najlepszych firm reagujących na włamania8

Firmy walczące z najbardziej sprawnymi napastnikami z definicji są bardziej narażone na zaawansowane ataki. O tym, jak trudna jest obrona przed zdeterminowanym napastnikiem, najlepiej świadczy fakt, że napastnikom czasem się...