Wpisy z tagiem "prywatność"

Archiwum

- styczeń 2025

- grudzień 2024

- listopad 2024

- październik 2024

- wrzesień 2024

- sierpień 2024

- lipiec 2024

- czerwiec 2024

- maj 2024

- kwiecień 2024

- marzec 2024

- luty 2024

- styczeń 2024

- grudzień 2023

- listopad 2023

- październik 2023

- wrzesień 2023

- sierpień 2023

- lipiec 2023

- czerwiec 2023

- maj 2023

- kwiecień 2023

- marzec 2023

- luty 2023

- styczeń 2023

- grudzień 2022

- listopad 2022

- październik 2022

- wrzesień 2022

- sierpień 2022

- lipiec 2022

- czerwiec 2022

- maj 2022

- kwiecień 2022

- marzec 2022

- luty 2022

- styczeń 2022

- grudzień 2021

- listopad 2021

- październik 2021

- wrzesień 2021

- sierpień 2021

- lipiec 2021

- czerwiec 2021

- maj 2021

- kwiecień 2021

- marzec 2021

- luty 2021

- styczeń 2021

- grudzień 2020

- listopad 2020

- październik 2020

- wrzesień 2020

- sierpień 2020

- lipiec 2020

- czerwiec 2020

- maj 2020

- kwiecień 2020

- marzec 2020

- luty 2020

- styczeń 2020

- grudzień 2019

- listopad 2019

- październik 2019

- wrzesień 2019

- sierpień 2019

- lipiec 2019

- czerwiec 2019

- maj 2019

- kwiecień 2019

- marzec 2019

- luty 2019

- styczeń 2019

- grudzień 2018

- listopad 2018

- październik 2018

- wrzesień 2018

- sierpień 2018

- lipiec 2018

- czerwiec 2018

- maj 2018

- kwiecień 2018

- marzec 2018

- luty 2018

- styczeń 2018

- grudzień 2017

- listopad 2017

- październik 2017

- wrzesień 2017

- sierpień 2017

- lipiec 2017

- czerwiec 2017

- maj 2017

- kwiecień 2017

- marzec 2017

- luty 2017

- styczeń 2017

- grudzień 2016

- listopad 2016

- październik 2016

- wrzesień 2016

- sierpień 2016

- lipiec 2016

- czerwiec 2016

- maj 2016

- kwiecień 2016

- marzec 2016

- luty 2016

- styczeń 2016

- grudzień 2015

- listopad 2015

- październik 2015

- wrzesień 2015

- sierpień 2015

- lipiec 2015

- czerwiec 2015

- maj 2015

- kwiecień 2015

- marzec 2015

- luty 2015

- styczeń 2015

- grudzień 2014

- listopad 2014

- październik 2014

- wrzesień 2014

- sierpień 2014

- lipiec 2014

- czerwiec 2014

- maj 2014

- kwiecień 2014

- marzec 2014

- luty 2014

- styczeń 2014

- grudzień 2013

- listopad 2013

- październik 2013

- wrzesień 2013

- sierpień 2013

- lipiec 2013

- czerwiec 2013

- maj 2013

- kwiecień 2013

- marzec 2013

- luty 2013

- styczeń 2013

- grudzień 2012

- listopad 2012

- październik 2012

- wrzesień 2012

- sierpień 2012

- lipiec 2012

- czerwiec 2012

- maj 2012

- kwiecień 2012

- marzec 2012

- luty 2012

- styczeń 2012

-

13.09.2024

Dlaczego rządowe strony pozwalają big techom śledzić polskich obywateli?26

„Państwo nie powinno karmić big techów danymi swoich obywatelek i obywateli” - stwierdziła Fundacja Panoptykon i we współpracy z Fundacją „Internet. Czas działać!” wysłała do Ministerstwa Cyfryzacji petycję w sprawie...

-

24.02.2024

Od śledzenia ukochanej po kradzież exploitów – najdziwniejsze wpadki wokół Pegasusa1

Posiadanie dostępu do tak potężnego narzędzia, jakim jest Pegasus, potrafi niejednemu zawrócić w głowie. Skutkiem tego mogą być nie tylko nadużycia władzy, ale także załatwianie przy okazji różnych prywatnych interesów....

-

20.02.2024

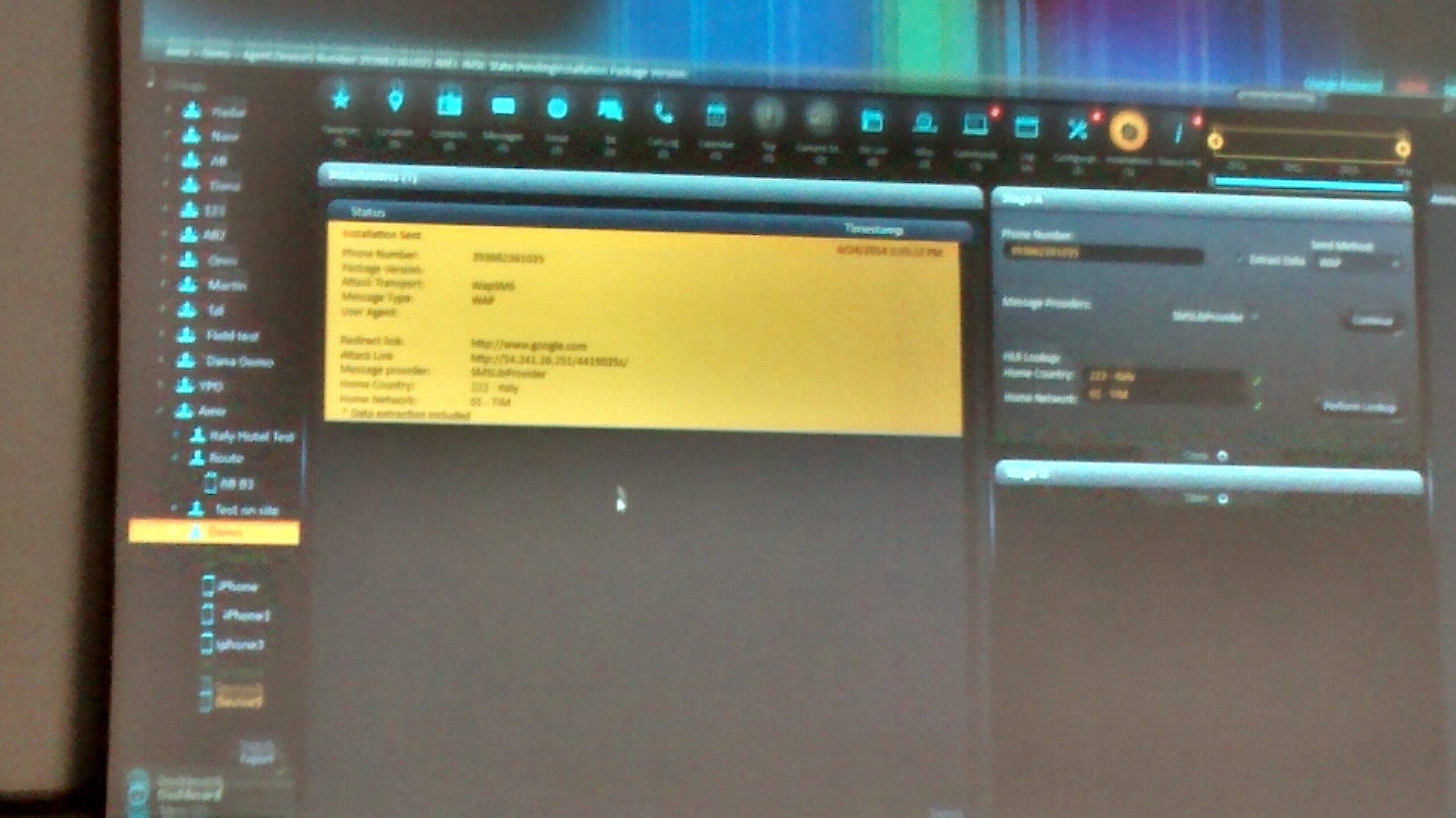

Jak Pegasus sprytnie wykradał MMS-em markę i model telefonu10

Pegasus nie bez powodu nazywany jest wyrafinowaną cyberbronią i kosztuje miliony dolarów. Jego twórcy włożyli sporo wysiłku w zapewnienie, że będzie skuteczny i stosowali wiele sprytnych sztuczek podczas infekcji. Oto...

-

17.01.2024

O tym, jak YouTube blokuje blokady reklam i co można z tym zrobić66

Najpopularniejszy serwis do dzielenia się filmami zdecydował się w końcu wziąć za adblocka i zmusić swoich użytkowników do oglądania reklam lub zapłacenia za ich usunięcie. Na szczęście użytkownicy mogą liczyć...

-

13.12.2022

Podstawy Bezpieczeństwa: Jak zadbać o bezpieczeństwo i prywatność na Discordzie5

W obliczu niepewnej przyszłości Twittera wielu poszukuje zamienników pozwalających rozwijać ich społeczności i Discord jest jednym z kandydatów. Nim jednak przerzucimy się na nowy serwis, powinniśmy wiedzieć, jak odpowiednio go...

-

29.09.2022

Podstawy Bezpieczeństwa: LinkedIn – jak zadbać o prywatność i bezpieczeństwo3

LinkedIn specjalizuje się w kontaktach zawodowo-biznesowych i nie jest w Polsce tak popularny, jak media przykładające większą wagę do rozrywki. Mimo to korzysta z niego ok. 4,6 mln osób, pora...

-

26.05.2022

Podstawy Bezpieczeństwa: Jak zadbać o swoją prywatność, używając Androida8

Jak bardzo trzeba się postarać, by ograniczyć ilość danych zbieranych przez producentów urządzeń z Androidem i firmę Google, która regularnie wydaje nowe wersje systemu? Pokazujemy krok po kroku, co trzeba...

-

11.01.2022

Podstawy Bezpieczeństwa: WhatsApp – jak zadbać o bezpieczeństwo i prywatność4

Pora na trzecią już aplikację firmy Meta (dawniej Facebook) i tym razem będzie to komunikator WhatsApp. Jak bardzo możemy mu ufać, jeśli chodzi o nasze prywatne wiadomości, które wysyłamy do...

-

29.11.2021

Podstawy Bezpieczeństwa: Prywatność i bezpieczeństwo na Instagramie9

Mówiliśmy już o Facebooku, mówiliśmy o Twitterze. Teraz pora na serwis, który szczyci się bardziej wizualną twórczością, czyli na Instagram. Z tego artykułu dowiecie się, jak zabezpieczyć przechowywane w nim...

-

04.10.2021

Podstawy Bezpieczeństwa: Prywatność i bezpieczeństwo na Twitterze0

Informacja to potężne narzędzie, które nie powinno być łatwo oddawane w ręce ludzi, których prawdziwych intencji nie znamy i być może nigdy nie poznamy. W jaki sposób zabezpieczyć te dane...

-

24.05.2021

Podstawy Bezpieczeństwa: Jak zadbać o swoją prywatność, używając Windowsa39

Wraz z wydaniem Windowsa 10 podniósł się lament, że Microsoft postanowił pozbawić użytkowników reszty prywatności. Szczególnie złą sławą cieszyła się telemetria. Istnieją jednak sposoby na ograniczenie ilości zbieranych przez firmę...

-

12.11.2020

Podstawy Bezpieczeństwa: Facebook – jak zadbać o bezpieczeństwo i prywatność12

Jeśli nie przypadł wam do gustu nowy wygląd Facebooka - wiedzcie, że nie jesteście jedyni. Jeśli mimo to wciąż z niego korzystacie - zobaczcie, jak skonfigurować swoje konto, by poprawić...

-

27.08.2020

Jak sprawdzić hasło bez jego ujawniania, czyli czym jest k-anonimity13

Uwierzylibyście stronie sprawdzającej "czy twoje hasło nie wyciekło już do sieci"? Jako czytelnicy z3s pewnie nie. Tymczasem da się to sprawdzić, nie narażając jednocześnie swojego hasła na ujawnienie. Jak? O...

-

13.07.2020

Polska firma zindeksowała prawie miliard zdjęć twarzy – być może twoje też26

Postęp technologiczny umożliwia odnalezienie w sieci innego człowieka na podstawie zdjęcia jego twarzy. Z jednej strony ciekawe narzędzie, z drugiej nie każdy chce być w ten sposób znaleziony. A pewna...

-

23.06.2020

Podstawy Bezpieczeństwa: Jak zadbać o swoją prywatność w usługach Google11

Czy można sprawdzić, jak dużo wie o nas Google? Czy da się ograniczyć ilość zbieranych przez firmę danych? W obu przypadkach odpowiedź brzmi: tak. W dzisiejszym artykule pokazujemy krok po...

-

15.06.2020

Podstawy Bezpieczeństwa: Jak zadbać o swoje bezpieczeństwo w usługach Google9

Czy decydując się na używanie Gmaila i innych produktów sygnowanych przez Google, rezygnujemy z prywatności na rzecz bezpieczeństwa? Jak optymalnie skonfigurować swoje konto? O tym przeczytacie w dzisiejszym artykule. Czytaj...

-

22.05.2020

Dane o waszej lokalizacji są na sprzedaż. Zanonimizowane, ale to nie przeszkadza57

Czy można kupić dane o każdym waszym kroku i każdej lokalizacji? Można. Niedrogo, jeśli kupujecie hurtowo. Dane są oczywiście zanonimizowane - jednak często zestaw lokalizacji pozwala na deanonimizację. Jak to...

-

20.05.2020

ProteGo safe – instalować czy nie? Rozmowa z ekspertem10

W sieci nie brakuje artykułów na temat planowanego śledzenia kontaktów międzyludzkich za pomocą aplikacji mobilnych w celu redukowania skali epidemii. Czas porozmawiać z kimś, kto naprawdę wie i rozumie, jak...

-

19.05.2020

Moja spowiedź bezpieczeństwa AD 2020, czyli z czego i dlaczego korzystam177

Czym płacę? Na czym piszę? Z czego dzwonię? To już cztery lata od pierwszej spowiedzi i dwa od ostatniej aktualizacji - czas na ponowny przegląd moich pomysłów na zapewnienie rozsądnego...

-

03.04.2020

Pułapki wideokonferencji, czyli czy Zoom jest taki zły jak go malują19

Ostatnio Zoom znalazł się w centrum uwagi. Nagle miliony ludzi na całym świecie zaczęły z niego intensywnie korzystać, a badacze zaczęli wykrywać różne, mniejsze lub większe podatności. Nie tylko badacze...

-

20.03.2020

Technologie w walce z koronawirusem kontra prywatność obywateli26

Kolejne państwa - w tym Polska - zaczynają coraz mocniej wykorzystywać technikę do walki z pandemią koronawirusa SARS-CoV-2. Zobaczmy, jakie to daje możliwości, ale też z jakimi ograniczeniami musimy się...

-

12.03.2020

Co wygrzebaliśmy z kupionych kart pamięci – opowieści ku przestrodze28

Wczoraj dość obszernie opisaliśmy nasz eksperyment, polegający na zakupieniu 40 używanych kart pamięci i analizie ich zawartości. Czas zatem najwyższy, by pokazać, co konkretnie na poszczególnych kartach udało się nam...

-

11.03.2020

38+2 karty z niespodzianką, czyli dane wrażliwe tanio sprzedam46

Myśleliście kiedyś, jakie dane zostają na używanych kartach SD? Postanowiliśmy to sprawdzić i podjęliśmy to wyzwanie. Prawie ¾ nośników zawierało nieusunięte albo łatwe do odzyskania dane i były to bardzo,...

-

18.02.2020

Bank z atrakcyjnymi lokatami i dostępem do danych innych klientów w zestawie6

Bankom powierzamy nasze pieniądze, ponieważ ufamy, że o nie zadbają. Z podobnego powodu nie boimy się powierzyć im naszych danych. Nie zawsze jednak banki są tego zaufania godne, a czasem...

-

10.01.2020

Jak błąd Facebooka ujawnił dzisiaj dane administratorów wielu fanpage’ów19

Ujawnione nazwiska anonimowych youtuberów i blogerów. Dziennikarze prowadzący profile polityków i ministerstw. Kłamstwa wychodzące na jaw. To wszystko zawdzięczamy dzisiejszej drobnej i chwilowej wpadce Facebooka. Czytaj dalej »