Prywatność

Archiwum

- kwiecień 2024

- marzec 2024

- luty 2024

- styczeń 2024

- grudzień 2023

- listopad 2023

- październik 2023

- wrzesień 2023

- sierpień 2023

- lipiec 2023

- czerwiec 2023

- maj 2023

- kwiecień 2023

- marzec 2023

- luty 2023

- styczeń 2023

- grudzień 2022

- listopad 2022

- październik 2022

- wrzesień 2022

- sierpień 2022

- lipiec 2022

- czerwiec 2022

- maj 2022

- kwiecień 2022

- marzec 2022

- luty 2022

- styczeń 2022

- grudzień 2021

- listopad 2021

- październik 2021

- wrzesień 2021

- sierpień 2021

- lipiec 2021

- czerwiec 2021

- maj 2021

- kwiecień 2021

- marzec 2021

- luty 2021

- styczeń 2021

- grudzień 2020

- listopad 2020

- październik 2020

- wrzesień 2020

- sierpień 2020

- lipiec 2020

- czerwiec 2020

- maj 2020

- kwiecień 2020

- marzec 2020

- luty 2020

- styczeń 2020

- grudzień 2019

- listopad 2019

- październik 2019

- wrzesień 2019

- sierpień 2019

- lipiec 2019

- czerwiec 2019

- maj 2019

- kwiecień 2019

- marzec 2019

- luty 2019

- styczeń 2019

- grudzień 2018

- listopad 2018

- październik 2018

- wrzesień 2018

- sierpień 2018

- lipiec 2018

- czerwiec 2018

- maj 2018

- kwiecień 2018

- marzec 2018

- luty 2018

- styczeń 2018

- grudzień 2017

- listopad 2017

- październik 2017

- wrzesień 2017

- sierpień 2017

- lipiec 2017

- czerwiec 2017

- maj 2017

- kwiecień 2017

- marzec 2017

- luty 2017

- styczeń 2017

- grudzień 2016

- listopad 2016

- październik 2016

- wrzesień 2016

- sierpień 2016

- lipiec 2016

- czerwiec 2016

- maj 2016

- kwiecień 2016

- marzec 2016

- luty 2016

- styczeń 2016

- grudzień 2015

- listopad 2015

- październik 2015

- wrzesień 2015

- sierpień 2015

- lipiec 2015

- czerwiec 2015

- maj 2015

- kwiecień 2015

- marzec 2015

- luty 2015

- styczeń 2015

- grudzień 2014

- listopad 2014

- październik 2014

- wrzesień 2014

- sierpień 2014

- lipiec 2014

- czerwiec 2014

- maj 2014

- kwiecień 2014

- marzec 2014

- luty 2014

- styczeń 2014

- grudzień 2013

- listopad 2013

- październik 2013

- wrzesień 2013

- sierpień 2013

- lipiec 2013

- czerwiec 2013

- maj 2013

- kwiecień 2013

- marzec 2013

- luty 2013

- styczeń 2013

- grudzień 2012

- listopad 2012

- październik 2012

- wrzesień 2012

- sierpień 2012

- lipiec 2012

- czerwiec 2012

- maj 2012

- kwiecień 2012

- marzec 2012

- luty 2012

- styczeń 2012

-

08.11.2018

Media społecznościowe jako narzędzie inwigilacji dla Pentagonu16

Posty na Facebooku czy wpisy pojawiające się pod popularnym hashtagiem na Twitterze mogą być wkrótce narzędziem do inwigilacji, które na masową skalę planuje wykorzystać Pentagon. Przede wszystkim po to, by...

-

06.11.2018

Uwaga na dyski SSD z wbudowanym szyfrowaniem – to może być pułapka51

Najnowsze badanie pokazuje, że sprzętowe szyfrowanie w wielu modelach dysków SSD jest niebezpieczną pułapką. Nie dość, że samo szyfrowanie można ominąć, uzyskując dostęp do treści, to BitLocker używa domyślnie właśnie...

-

30.10.2018

Sieć komórkowa, w której bez TOR-a nie połączysz się z internetem17

Brytyjska organizacja non-profit Brass Horn Communications rozpoczęła testy wirtualnej sieci komórkowej, która będzie blokowała cały niezaszyfrowany przez TOR ruch sieciowy. Celem, jaki sobie postawił operator, jest dbanie o prywatność i...

-

24.10.2018

Wpadka Signal Desktop, czyli jak mogę mieć dostęp do Twoich wiadomości50

Signal, uważany dotychczas za jeden z najbardziej bezpiecznych komunikatorów, zanotował wpadkę. Dosyć poważną, która sprawia, że niepowołane osoby mogą uzyskać dostęp do naszych wiadomości. Czytaj dalej »

-

21.10.2018

[AKTUALIZACJA] Ktoś podłożył nadajniki GPS w samochodach-zabawkach uczestnikom nocnych wyścigów73

Na forum miłośników nocnych spotkań właścicieli szybkich samochodów pojawiła się informacja o samochodzikach - zabawkach, rozdawanych tej nocy uczestnikom imprezy, wyposażonych w odbiorniki GPS i moduły GSM. Wyglądają wiarygodnie. Czytaj...

-

19.10.2018

Niezwykle utalentowana oszustka i mistrzostwo kradzieży tożsamości8

Jeśli ktoś myśli, że wystarczy się włamać na czyjąś skrzynkę, by podszywać się pod właściciela i naciągać ludzi, to się myli. Do tego trzeba talentu. Zupełnie tak samo jak do...

-

17.10.2018

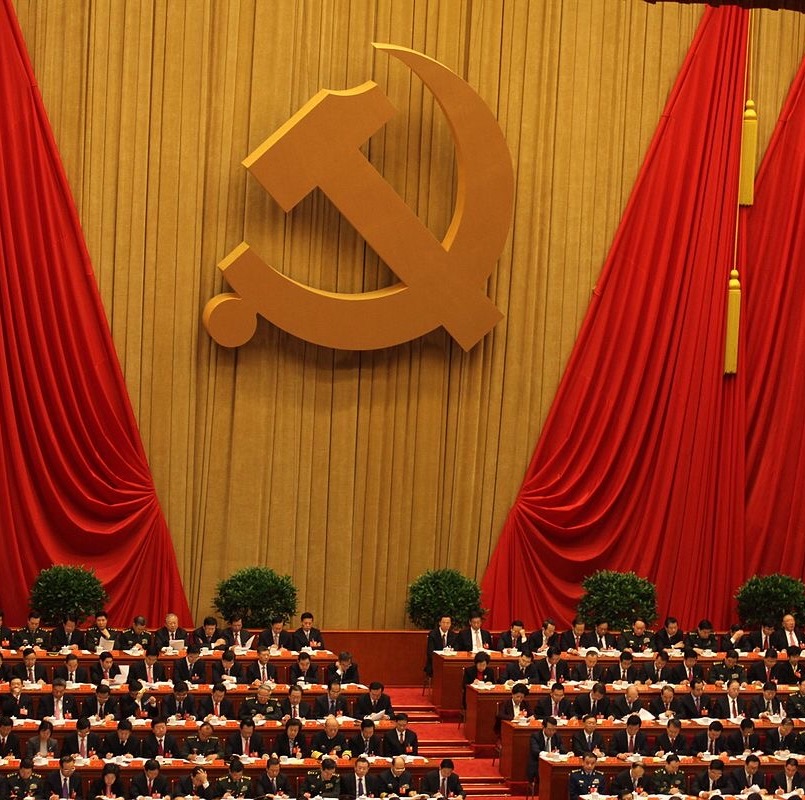

Jak Chińczycy sprytnie zbudowali swój własny, jedynie słuszny internet33

Ostatni gwóźdź do trumny wolności chińskiego internetu być może właśnie teraz przybija Google. Google chce bowiem wrócić na chiński rynek. I jest gotowy zapłacić za to cenę, jaką ChRL ustaliło....

-

08.10.2018

Między bezpieczeństwem a inwigilacją, czyli historia o podsłuchiwaniu obywateli26

Między bezpieczeństwem obywateli a naruszeniem ich prywatności istnieje bardzo cienka linia. Z działalnością organów ścigania jest mniej więcej jak ze stronami księżyca – istnieje jasna oraz ciemna. O ich „poprawności”...

-

28.09.2018

Facebook używa Waszego numeru telefonu, chociaż nigdy mu go nie podaliście32

Facebook zbiera o swoich użytkownikach tak wiele informacji na potrzeby reklamy, że nielicznym przyszło do głowy, iż do profilowania może posłużyć numer telefonu używany w uwierzytelnianiu dwuskładnikowym. A jednak. Czytaj...

-

21.09.2018

To prawdopodobnie CBA kupiło platformę podsłuchową Pegasus65

Wiele wskazuje na to, że to Centralne Biuro Antykorupcyjne jest użytkownikiem bardzo skutecznego systemu podsłuchowego pozwalającego przejąć kontrolę nad prawie dowolnym smartfonem. Poniżej wyjaśniamy, dlaczego tak sądzimy. Czytaj dalej »

-

18.09.2018

Zaawansowany system podsłuchowy wykryty na telefonach w polskich sieciach47

Bogate rządy mogą kupić gotowe narzędzia umożliwiające szpiegowanie podejrzanych obywateli, nawet jeśli ci korzystają z najnowszych iPhone'ów. Badacze odkryli, że także w Polsce działa jedno z najbardziej znanych narzędzi tego...

-

11.09.2018

Jak WhatsApp zmienił się w głuchy telefon rodem z horroru14

Komunikatory szyfrujące wiadomości pomiędzy urządzeniami są popularne, bo pomagają zachować poufność konwersacji. W Indiach ta cecha przyczyniła się do rozpowszechniania plotek, które zebrały śmiertelne żniwo. Czytaj dalej »

-

05.09.2018

Jak chińskie smartfony podsłuchują swoich użytkowników39

Dowodów na to, że chińskie telefony podsłuchują nas na zlecenie władz w Pekinie, oficjalnie nigdy nie przedstawiono. Niektóre przypadki prób naruszenia prywatności dają jednak sporo do myślenia. Czytaj dalej »

-

01.09.2018

Szpiegostwo przemysłowe czy narodowe? W Dolinie Krzemowej trudno je odróżnić10

Chiny, Rosja, Izrael, Francja, Korea Południowa to tylko niektóre z krajów, które wysyłają swoich szpiegów do Doliny Krzemowej. I nie chodzi o politykę - chyba że o politykę ekonomiczną i...

-

29.08.2018

Spis sytuacji, w których RODO może się Wam najbardziej przydać9

Przepisy RODO zostały wdrożone już kilka miesięcy temu, ale nadal nie zawsze wiemy, których obszarów życia dotyczy i kiedy powinniśmy zwrócić większą uwagę na to, w jaki sposób są nasze...

-

28.08.2018

Wtyczki do przeglądarek, które zamiast chronić – naruszają Twoją prywatność30

Ochroniarz powinien chronić powierzone dobra. Czasem jednak zamiast chronić, sam je wykrada. Podobnie bywa z wtyczkami, które mają zwiększać naszą prywatność w sieci - a zamiast tego sprzedają nasze dane....

-

25.08.2018

Podsłuchiwanie monitora mikrofonem, czyli czy obrazy wydają dźwięki24

Mikrofonem. Obraz. Widzieliśmy różne ataki, ale naukowcy odczytujący litery z ekranu monitora za pomocą mikrofonu nagrywającego dźwięki wydobywające się z układów elektronicznych monitora to już naprawdę przechodzi ludzkie pojęcie. Czytaj...

-

14.08.2018

Wykrywanie fałszywych stacji bazowych za pomocą własnego telefonu29

Jedną z zaawansowanych (choć coraz dostępniejszych) technik podsłuchu komórek są fałszywe stacje bazowe, tak zwane IMSI Catchery czy też w slangu polskich służb "testery" i "jaskółki". Czy da się je...

-

10.08.2018

Podłączanie telefonu do samochodu nie zawsze jest dobrym pomysłem7

Teraz to już nie są te same samochody, co kiedyś, czyli historia o tym, jak branża motoryzacyjna podatnościami stoi. W samochodzie połączonym z telefonem zostaje więcej informacji niż nam się...

-

09.08.2018

Kilkaset CV Polaków, zgromadzonych przez InJobs, było dostępnych w sieci3

Firmy, również polskie, chętnie przechowują zebrane przez siebie dokumenty w chmurze Amazona ze względu na nielimitowaną powierzchnię. Niefrasobliwość części z nich prowadzi jednak do mniej i bardziej poważnych wycieków. Czytaj...

-

08.08.2018

O wielbicielach z social media, którzy przenoszą się z uczuciami do reala30

Początkowo wielbiciele, ujawniający się w mediach społecznościowych, wydają się niegroźni. W końcu to tylko internet. Niestety niektórzy z nich przenoszą swoje działania do świata rzeczywistego, co nie zawsze dobrze się...

-

03.08.2018

Co robić, gdy wyślecie listę 3000 swoich dłużników przypadkowej osobie25

Dane osobowe i adresowe oraz kwoty zadłużenia ponad trzech tysięcy czytelników pewnej biblioteki przez pomyłkę trafiły w niepowołane ręce. Zobaczcie, jak powinna wyglądać prawidłowa reakcja na tego typu incydent. Czytaj...

-

01.08.2018

O ofiarach oszustów, które dodatkowo nieświadomie zagrały w ich reklamach22

Nieautoryzowane użycie kamery internetowej wbudowanej w laptopa najczęściej kojarzy się nam z nagrywaniem filmów, na których ofiary nie są kompletnie ubrane. A co powiecie na nieautoryzowane występy w reklamach usług...

-

30.07.2018

Prawa jazdy, dowody rejestracyjne, polisy były dostępne w sieci14

Zebranie dokumentów od klientów nie jest specjalnie trudne. Nieco trudniejsze jest jednak zapewnienie bezpieczeństwa zebranych danych, o czym przekonała się firma eRzeczoznawcy, a pośrednio także jej klienci. Czytaj dalej »

-

29.07.2018

Mistrzostwo manipulacji, czyli jak zmusić ofiarę, by porwała się sama5

2 miliony dolarów – tyle już wyłudzono od rodzin studentów z Azji, którzy przyjechali uczyć się na australijskich uczelniach. Płać albo cię deportujemy, płać albo pójdziesz do więzienia, płać i...