Prywatność

Archiwum

- grudzień 2024

- listopad 2024

- październik 2024

- wrzesień 2024

- sierpień 2024

- lipiec 2024

- czerwiec 2024

- maj 2024

- kwiecień 2024

- marzec 2024

- luty 2024

- styczeń 2024

- grudzień 2023

- listopad 2023

- październik 2023

- wrzesień 2023

- sierpień 2023

- lipiec 2023

- czerwiec 2023

- maj 2023

- kwiecień 2023

- marzec 2023

- luty 2023

- styczeń 2023

- grudzień 2022

- listopad 2022

- październik 2022

- wrzesień 2022

- sierpień 2022

- lipiec 2022

- czerwiec 2022

- maj 2022

- kwiecień 2022

- marzec 2022

- luty 2022

- styczeń 2022

- grudzień 2021

- listopad 2021

- październik 2021

- wrzesień 2021

- sierpień 2021

- lipiec 2021

- czerwiec 2021

- maj 2021

- kwiecień 2021

- marzec 2021

- luty 2021

- styczeń 2021

- grudzień 2020

- listopad 2020

- październik 2020

- wrzesień 2020

- sierpień 2020

- lipiec 2020

- czerwiec 2020

- maj 2020

- kwiecień 2020

- marzec 2020

- luty 2020

- styczeń 2020

- grudzień 2019

- listopad 2019

- październik 2019

- wrzesień 2019

- sierpień 2019

- lipiec 2019

- czerwiec 2019

- maj 2019

- kwiecień 2019

- marzec 2019

- luty 2019

- styczeń 2019

- grudzień 2018

- listopad 2018

- październik 2018

- wrzesień 2018

- sierpień 2018

- lipiec 2018

- czerwiec 2018

- maj 2018

- kwiecień 2018

- marzec 2018

- luty 2018

- styczeń 2018

- grudzień 2017

- listopad 2017

- październik 2017

- wrzesień 2017

- sierpień 2017

- lipiec 2017

- czerwiec 2017

- maj 2017

- kwiecień 2017

- marzec 2017

- luty 2017

- styczeń 2017

- grudzień 2016

- listopad 2016

- październik 2016

- wrzesień 2016

- sierpień 2016

- lipiec 2016

- czerwiec 2016

- maj 2016

- kwiecień 2016

- marzec 2016

- luty 2016

- styczeń 2016

- grudzień 2015

- listopad 2015

- październik 2015

- wrzesień 2015

- sierpień 2015

- lipiec 2015

- czerwiec 2015

- maj 2015

- kwiecień 2015

- marzec 2015

- luty 2015

- styczeń 2015

- grudzień 2014

- listopad 2014

- październik 2014

- wrzesień 2014

- sierpień 2014

- lipiec 2014

- czerwiec 2014

- maj 2014

- kwiecień 2014

- marzec 2014

- luty 2014

- styczeń 2014

- grudzień 2013

- listopad 2013

- październik 2013

- wrzesień 2013

- sierpień 2013

- lipiec 2013

- czerwiec 2013

- maj 2013

- kwiecień 2013

- marzec 2013

- luty 2013

- styczeń 2013

- grudzień 2012

- listopad 2012

- październik 2012

- wrzesień 2012

- sierpień 2012

- lipiec 2012

- czerwiec 2012

- maj 2012

- kwiecień 2012

- marzec 2012

- luty 2012

- styczeń 2012

-

26.10.2022

Wyciekła baza ofiar producenta spyware – sprawdź, czy jest tam twój telefon15

Szpiegowanie telefonów nie jest domeną wyłącznie rządów - często zdarza się także między podejrzliwymi małżonkami, konkurentami biznesowymi, a także wobec dzieci czy pracowników. Czasem kończy się to wyciekiem danych ofiar....

-

21.08.2022

Jak bezpowrotnie stracić konto Google przez zdjęcia swojego dziecka37

Wszystkie kontakty, historię korespondencji, kalendarze, archiwum fotografii i numer telefonu można stracić przez chorobę dziecka, telemedycynę i algorytmy identyfikujące obrazy przedstawiające seksualne wykorzystywanie dzieci. Czytaj dalej »

-

17.02.2022

Zobacz SMS-y, za pomocą których próbowano zainfekować Pegasusem telefony polskich polityków40

Z dzisiejszych publikacji prasowych dowiadujemy się, że Pegasusem próbowano infekować także telefony z Androidem. Metodą infekcji były złośliwe linki przesyłane za pomocą personalizowanych SMS-ów. Przedstawiamy te wiadomości. Czytaj dalej »

-

14.09.2021

Historia kryminalna łącząca BTC, monero, Dasha, NordVPN-a, Tora i pasted.co23

Porwanie, listy od porywaczy, komunikacja przez blockchain, VPN i Tor użyty do maskowania tożsamości sprawców, okup płacony w monero i ciągle brak jednoznacznych dowodów, kto za tym wszystkim stoi -...

-

18.11.2020

Wyciek danych studentów, pracowników i współpracowników Uniwersytetu Warszawskiego33

Polskie uczelnie od dawna nie mają szczęścia do ochrony danych swoich studentów i pracowników. Uniwersytet Warszawski właśnie informuje o dużym incydencie bezpieczeństwa, dotyczącym studentów MIMUW, WPiA oraz pracowników uczelni. Czytaj...

-

21.09.2020

Jak niezgoda w rodzinie doprowadziła do zamachu na demokrację16

Bywa, że partnerom się w związku nie układa. Zamiast porozmawiać, ewentualnie piłować meble na pół, piszą na swój temat kłamstwa na FB, niszczą majątek i spiskują. Wszyscy mogą być zaskoczeni,...

-

28.07.2020

Moja spowiedź bezpieczeństwa – odpowiedzi na wasze pytania103

Moje wpisy o używanym przeze mnie sprzęcie, systemach, programach, hasłach i innych aspektach mojego cyfrowego bezpieczeństwa z reguły generują sporo pytań. Czas zatem na odpowiedzi dotyczące spraw, które was zainteresowały....

-

28.07.2020

O ProtonMailu, co tak walczył z cenzurą i dbał o aktywistów, że aż im konto zablokował34

W sieci nie brakuje serwisów, które mają szumne slogany na ustach i sztandarach, a nie w sercu. Prywatność, wolność, walka z cenzurą - a tak naprawdę z reguły chodzi o...

-

23.07.2020

Dziwne ataki na serwisy genealogiczne przetwarzające dane o DNA4

Są w sieci serwisy, które na podstawie analiz DNA pozwalają użytkownikom znaleźć swoich krewnych, a policji namierzyć sprawców zabójstw. Ktoś włamał się do jednego z nich i zmienił wszystkim ustawienia...

-

13.07.2020

Polska firma zindeksowała prawie miliard zdjęć twarzy – być może twoje też26

Postęp technologiczny umożliwia odnalezienie w sieci innego człowieka na podstawie zdjęcia jego twarzy. Z jednej strony ciekawe narzędzie, z drugiej nie każdy chce być w ten sposób znaleziony. A pewna...

-

25.06.2020

„Nie słyszałem o wycieku” słabym argumentem na rzecz bezpieczeństwa planowanego rejestru samobójców27

Ministerstwo Zdrowia informuje, że liczba osób, które targają się na własne życie, co roku rośnie i już dziś przekracza liczbę ofiar raka piersi czy wypadków drogowych. Ministerstwo się niepokoi i...

-

22.05.2020

Dane o waszej lokalizacji są na sprzedaż. Zanonimizowane, ale to nie przeszkadza57

Czy można kupić dane o każdym waszym kroku i każdej lokalizacji? Można. Niedrogo, jeśli kupujecie hurtowo. Dane są oczywiście zanonimizowane - jednak często zestaw lokalizacji pozwala na deanonimizację. Jak to...

-

20.05.2020

ProteGo safe – instalować czy nie? Rozmowa z ekspertem10

W sieci nie brakuje artykułów na temat planowanego śledzenia kontaktów międzyludzkich za pomocą aplikacji mobilnych w celu redukowania skali epidemii. Czas porozmawiać z kimś, kto naprawdę wie i rozumie, jak...

-

08.05.2020

Moja spowiedź bezpieczeństwa, czyli czas na sporą aktualizację54

Gdy 4 lata temu pierwszy raz opisałem, z czego (i dlaczego) korzystam prywatnie i zawodowo, nie spodziewałem się, że temat tak was zainteresuje. Ostatnia aktualizacja była dwa lata temu, zatem...

-

05.05.2020

Zatrzymani Polacy, którzy handlowali loginami i hasłami na ogromną skalę48

Rzadko się zdarza, by to Polska była miejscem zatrzymań cyberprzestępców działających na globalnej scenie hakerskiej. Okazuje się jednak, że mamy w kraju przedsiębiorczych młodzieńców, handlujących na dużą skalę cudzymi danymi....

-

02.05.2020

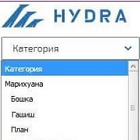

Jak się robi biznes na wschodzie, czyli rosyjski darkweb i narkotyki25

Hydra zarabia na narkotykach - na organizacji, handlu hurtowym, detalicznym, reklamie. Planuje dalszą ekspansję. I choć Władimir Putin ogłosił wojnę z narkotykami, a media donoszą o sukcesach służb, to biznes...

-

03.04.2020

Pułapki wideokonferencji, czyli czy Zoom jest taki zły jak go malują19

Ostatnio Zoom znalazł się w centrum uwagi. Nagle miliony ludzi na całym świecie zaczęły z niego intensywnie korzystać, a badacze zaczęli wykrywać różne, mniejsze lub większe podatności. Nie tylko badacze...

-

20.03.2020

Technologie w walce z koronawirusem kontra prywatność obywateli26

Kolejne państwa - w tym Polska - zaczynają coraz mocniej wykorzystywać technikę do walki z pandemią koronawirusa SARS-CoV-2. Zobaczmy, jakie to daje możliwości, ale też z jakimi ograniczeniami musimy się...

-

12.03.2020

Co wygrzebaliśmy z kupionych kart pamięci – opowieści ku przestrodze28

Wczoraj dość obszernie opisaliśmy nasz eksperyment, polegający na zakupieniu 40 używanych kart pamięci i analizie ich zawartości. Czas zatem najwyższy, by pokazać, co konkretnie na poszczególnych kartach udało się nam...

-

11.03.2020

38+2 karty z niespodzianką, czyli dane wrażliwe tanio sprzedam46

Myśleliście kiedyś, jakie dane zostają na używanych kartach SD? Postanowiliśmy to sprawdzić i podjęliśmy to wyzwanie. Prawie ¾ nośników zawierało nieusunięte albo łatwe do odzyskania dane i były to bardzo,...

-

18.02.2020

Bank z atrakcyjnymi lokatami i dostępem do danych innych klientów w zestawie6

Bankom powierzamy nasze pieniądze, ponieważ ufamy, że o nie zadbają. Z podobnego powodu nie boimy się powierzyć im naszych danych. Nie zawsze jednak banki są tego zaufania godne, a czasem...

-

10.01.2020

Jak błąd Facebooka ujawnił dzisiaj dane administratorów wielu fanpage’ów19

Ujawnione nazwiska anonimowych youtuberów i blogerów. Dziennikarze prowadzący profile polityków i ministerstw. Kłamstwa wychodzące na jaw. To wszystko zawdzięczamy dzisiejszej drobnej i chwilowej wpadce Facebooka. Czytaj dalej »

-

03.01.2020

Bezpieczne komunikatory w polskich służbach – śmiać się czy płakać146

Żołnierze na poligonie używający Vibera, dziesiątki, jak nie setki grup policyjnych na WhatsAppie, strażacy jadący na Signalu - tak dzisiaj wygląda rzeczywistość komunikacji polskich służb. Obraz trochę straszny, trochę śmieszny...

-

31.12.2019

Dane tysięcy polskich klientów AliExpress były dostępne w sieci11

Możliwość śledzenia przesyłek z Chin, podróżujących często tygodniami, pozwala nieco zmniejszyć poziom stresu związanego z oczekiwaniem. Niestety czasem umożliwia także poznanie danych odbiorców tysięcy przesyłek. Czytaj dalej »

-

26.11.2019

Dane studentów SGGW prawdopodobnie wcale nie wyciekły30

Skoro tu jesteście, to pewnie musieliście już słyszeć o kradzieży laptopa z danymi kandydatów na studia na SGGW. Przez internet przetoczyła się fala zrozumiałego oburzenia - warto jednak poznać fakty...